Vibe Hacking: AI驱动网络攻击的范式革命与工程实践

导论:当“意图”成为新的攻击指令

什么是Vibe Hacking?从“命令驱动”到“意图驱动”的根本转变

Vibe Hacking (氛围黑客) 是一种利用大型语言模型(LLM)将高层自然语言意图转化为自动化网络攻击序列的新兴方法论。其核心是从关注 “如何做”(How) 转向关注 “做什么”(What)。安全专家不再需要精通繁杂的命令行工具和编程语言,他们只需用自然语言描述攻击的“氛围”或“目标”,AI Agent便能自主地规划、执行并完成从侦察到利用的整个攻击链。

这种转变的本质在于,将渗透测试专家从繁琐的命令行和工具配置中解放出来,使其能够专注于更高层次的战略规划、威胁建模与决策分析。

| 对比维度 | 传统渗透测试 (手动/脚本化) | Vibe Hacking (智能/动态) |

|---|---|---|

| 驱动方式 | 命令驱动:依赖专家逐条输入精确命令或执行固定脚本。 | 意图驱动:专家描述高层目标,AI自主规划执行。 |

| 核心角色 | 操作者是“工匠”,需精通每个工具的细节。 | 操作者是“导演”,负责设定战略意图和审核关键决策。 |

| 自动化程度 | 有限的脚本自动化,流程僵化。 | 端到端的超自动化,流程可根据实时反馈动态调整。 |

| 适应性 | 弱。面对未知防御或环境变化时,需要大量人工干预。 | 强。能根据环境反馈(如WAF拦截)动态生成绕过策略。 |

本文旨在为网络安全战略家、渗透测试工程师和AI技术研究者提供一个关于Vibe Hacking的全面框架,涵盖其核心架构、工程实践、实战应用与战略影响。

时代背景:为何网络安全亟需一场“AI革命”?

Vibe Hacking的出现并非偶然,它直接回应了当前网络安全行业面临的三大核心困境:

- 人才鸿沟: 能够执行复杂渗透测试的高级安全专家供不应求,其培养周期长、成本高昂,导致许多组织难以获得高质量的安全评估服务。

- 效率瓶颈: 传统的渗透测试是一个劳动密集型过程。从信息收集、漏洞扫描到利用和报告撰写,每个环节都涉及繁琐的工具操作和重复性劳动,严重制约了测试的效率和规模。

- 动态威胁: 攻击者的技术、战术和程序(TTPs)正以惊人的速度演进。防御方往往疲于奔命,传统的手动测试方法在响应速度上显得愈发迟缓。

Vibe Hacking通过以下价值主张,为应对这些挑战提供了可行的解决方案:

- 攻击民主化: 极大地降低了复杂攻击的技术门槛,使“一人即团队”的效能成为可能。

- 流程超自动化: 将原本需要数小时甚至数天的人工操作压缩至分钟级,实现效率的数量级提升。

- 智能动态适应: AI能够根据实时反馈动态调整攻击策略,并生成多态(Polymorphic)代码以规避传统基于签名的防御体系,更好地应对未知和变化的防御环境。

核心架构解构:Vibe Hacking的智能分层体系

总体框架:从人类意图到机器执行的转化器

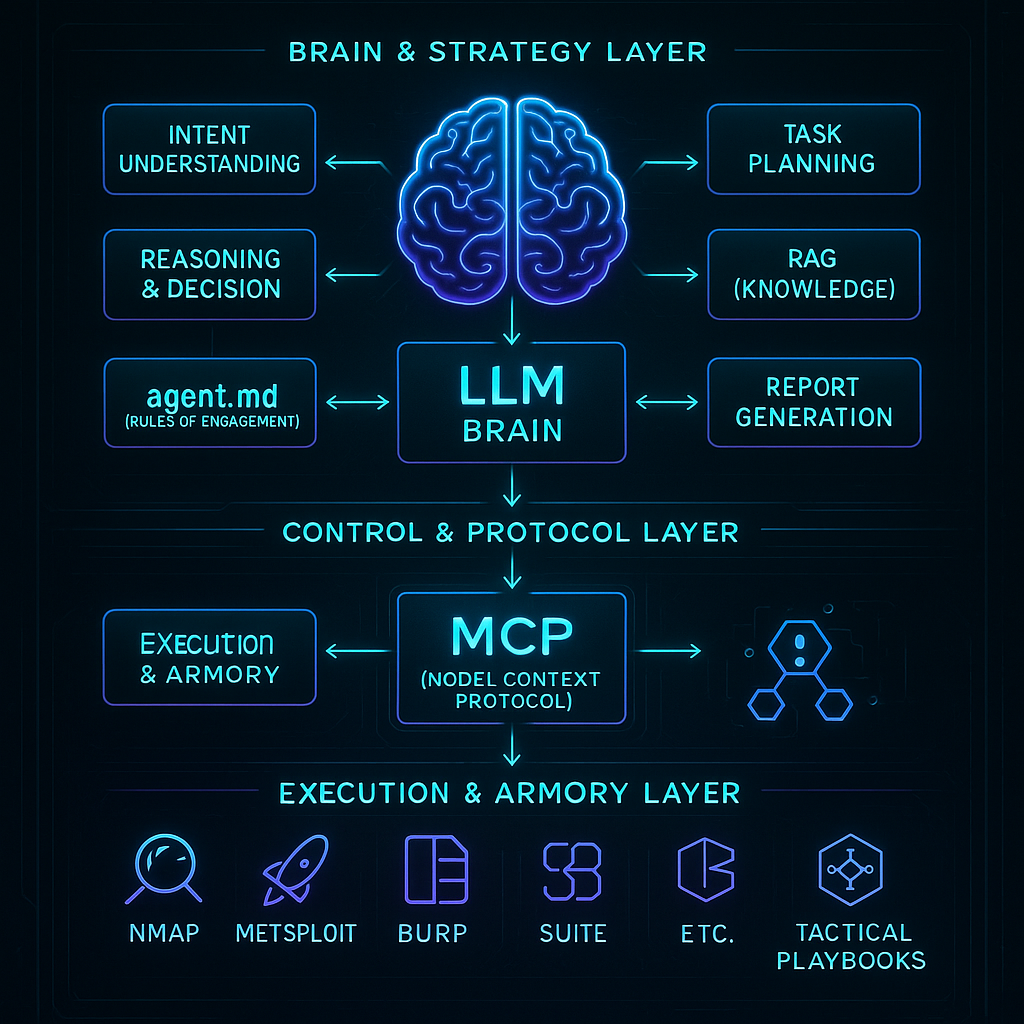

Vibe Hacking系统可以被类比为一个由大脑、协议和武器库组成的三层智能代理架构。它如同一个精密的“转化器”,将安全专家的自然语言指令转化为精确的渗透测试行动。

大脑层 (Brain): 作为决策核心的大型语言模型 (LLM)

LLM凭借其强大的自然语言理解、代码生成和推理能力,成为Vibe Hacking智能体的“大脑”。其核心职责包括:

- 意图理解与任务规划: 将用户输入的模糊指令(如“评估

example.com的Web安全性”)具体化为基于MITRE ATT&CK框架的结构化任务树。 - 推理与决策: 实时分析工具反馈,动态调整攻击策略。例如,在遇到WAF时生成绕过Payload,或在发现新服务时增加额外的扫描任务。

- 知识增强 (RAG): 通过检索增强生成(Retrieval-Augmented Generation)技术,结合外部实时安全知识库(如CVE漏洞库、Exploit-DB),减少“幻觉”,提高决策的准确性。

- 报告生成: 在任务结束后,自动整合所有发现、攻击路径和证据,生成结构化的专业渗透测试报告。

指令与协议层 (Protocols): AI行为的“交通规则”与“通用语言”

agent.md:交战规则 (Rules of Engagement)

在军事行动中,任务简报至关重要。在Vibe Hacking中,agent.md文件扮演了同样的角色。它是一个标准化的Markdown规范,为AI代理提供行动所需的上下文和交战规则(RoE),确保其行为是可预测、可控且符合项目要求的。 一个用于渗透任务的agent.md可能包含:

- 项目上下文: 告知AI代理目标的技术栈、架构等。

- 工具使用规范: 明确规定应使用哪些工具、哪些参数,以及输出格式。

- 行为边界: 例如,禁止执行破坏性操作(

--destructive),或规定扫描速度以保持隐蔽(-T2)。

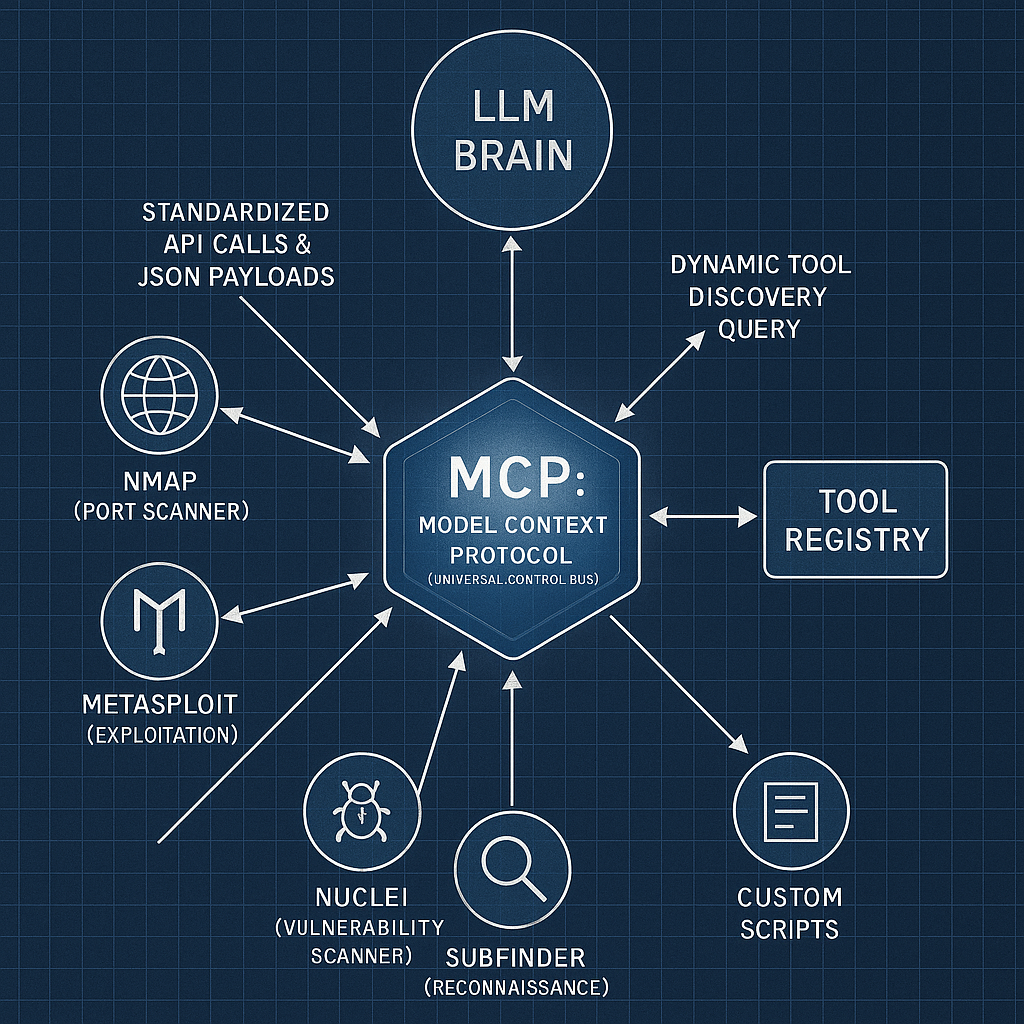

MCP (模型上下文协议):神经中枢

如果agent.md是作战手册,那么**模型上下文协议(Model Context Protocol, MCP)**就是连接AI大脑和所有工具(武器)的“神经中枢”或“通用控制总线”。MCP旨在成为AI Agent与外部世界通信的“USB-C”接口,其核心作用是:

- 标准化通信: 使AI Agent能以统一的格式调用任何工具,无需为每个工具编写定制化的“驱动”。

- 动态工具发现: AI代理不再需要预知所有工具。它可以向MCP查询:“我需要一个能扫描子域名的工具”,MCP会返回合适的工具及其用法。

- 状态与上下文管理: 在执行多步攻击时,MCP负责维护整个任务的会话状态(如已发现的子域名列表),确保AI的每一步决策都基于最新的情报。

武器库与战术手册层 (Armory & Playbook): 植根于实战的执行能力

- Kali Linux工具集: 作为业界公认的渗透测试发行版,Kali Linux集成了数百种专业的安全工具(如

Nmap,Metasploit,Burp Suite),构成了Vibe Hacking的底层“武器库”,是攻击动作的具体执行单元。 - MITRE ATT&CK框架: 这是一个全球公认的、基于真实世界观察的对手战术和技术知识库。它为AI规划攻击路径提供了标准化的“战术手册”。至关重要的是,Kali Linux已将其工具菜单结构与MITRE ATT&CK框架的战术阶段对齐,这使得AI可以直接将ATT&CK框架中的战术(如“初始访问”)映射到具体的Kali工具,为从抽象战略到具体战术执行的自动化提供了坚实基础。

工程化落地:将概念转化为可靠的系统

攻击编排:定义复杂的自动化“战役” (Campaign)

复杂的Vibe Hacking攻击不是单一步骤,而是一场多阶段的战役(Campaign)。借鉴n8n和dify等低代码平台的设计哲学,我们可以通过YAML等格式来定义一个人类可读、机器可执行的“战役计划”。

- 节点 (Node): 代表战役中的一个原子操作(如

subfinder扫描、nmap扫描)。 - 连接 (Connection): 定义了节点之间的数据流和执行顺序,将上一步的输出作为下一步的输入。

- 逻辑控制 (Logic): 实现条件分支(IF/ELSE)和循环(Loop),使战役能够根据实时结果动态调整。

以下是一个简单的Web扫描工作流的YAML定义,展示了其结构化和可复用性:

name: "Web Application Basic Scan Campaign"

description: "A Vibe Hacking campaign to perform recon and vulnerability scanning."

# 定义战役的启动方式和输入

trigger:

type: "manual"

inputs:

- name: "target_domain"

type: "string"

label: "Target Domain"

required: true

# 定义战役中的所有节点(行动步骤)

nodes:

- id: "subdomain_scan"

tool: "subfinder" # 调用 subfinder 工具

description: "Find all subdomains for the target."

args:

-d: "{{ trigger.inputs.target_domain }}"

output: "subdomains_file" # 定义输出变量

- id: "port_scan"

tool: "nmap" # 调用 nmap 工具

description: "Scan open ports on discovered subdomains."

depends_on: "subdomain_scan" # 依赖上一步

args:

-iL: "{{ nodes.subdomain_scan.output.subdomains_file }}" # 引用上一步的输出

-p-: "1-65535"

-oG: "nmap_results.grep"

output: "nmap_grepable_report"

- id: "vulnerability_scan"

tool: "nuclei" # 调用 nuclei 工具

description: "Run vulnerability templates against live hosts."

depends_on: "port_scan"

args:

-l: "{{ nodes.port_scan.output.nmap_grepable_report }}" # 输入需要经过格式化

-t: "cves/,technologies/"

-json: true

output: "vulnerabilities_json"部署模式:本地化 vs. 云端API的权衡

将Vibe Hacking系统落地时,需要在数据隐私和模型能力之间做出权衡。

| 特性 | 本地化部署 (Ollama) | 云端API集成 (OpenAI/Gemini) |

|---|---|---|

| 核心优势 | 数据隐私、离线运行、无API成本、高度可定制。 | 模型能力强大、无需本地硬件、维护简单、快速迭代。 |

| 主要挑战 | 硬件要求高、模型能力受限、配置复杂、推理速度较慢。 | API成本、数据安全风险、网络依赖、服务商速率限制。 |

决策指南:

- 对于处理高度敏感客户数据或在隔离网络中操作的场景,本地化部署是唯一选择。

- 对于追求最强推理能力、快速原型开发或对数据隐私要求不那么严苛的研究场景,云端API集成更具优势。

安全红线:构建可信赖的AI攻击系统

警告: 自动执行由AI生成的命令具有极高风险。一个错误的命令可能导致数据丢失、系统损坏或法律问题。永远不要在没有严格控制和审查的情况下运行此系统。

构建可信赖的AI攻击系统必须遵循三大安全支柱:

- 强制人工审核 (Human-in-the-Loop): 在执行任何可能产生影响的命令前,必须将其清晰地展示给人类专家,并要求显式确认。这是防止

rm -rf /等灾难性命令的最后一道防线。 - 沙箱化执行 (Sandboxing): 在隔离的环境(如Docker容器)中执行所有命令,以限制潜在的破坏范围。可以为每个命令创建一个临时的、网络受限的容器,执行完毕后立即销毁。

- 输入清洗与命令校验: 对用户输入进行过滤以防提示注入,并对AI生成的命令进行程序化校验。采用白名单(只允许

nmap,dig等安全命令)和黑名单(禁止rm,shutdown等危险命令)机制,并检查命令参数是否包含危险序列(如;,&&)。

实战演练:一次完整的Vibe Hacking渗透测试生命周期

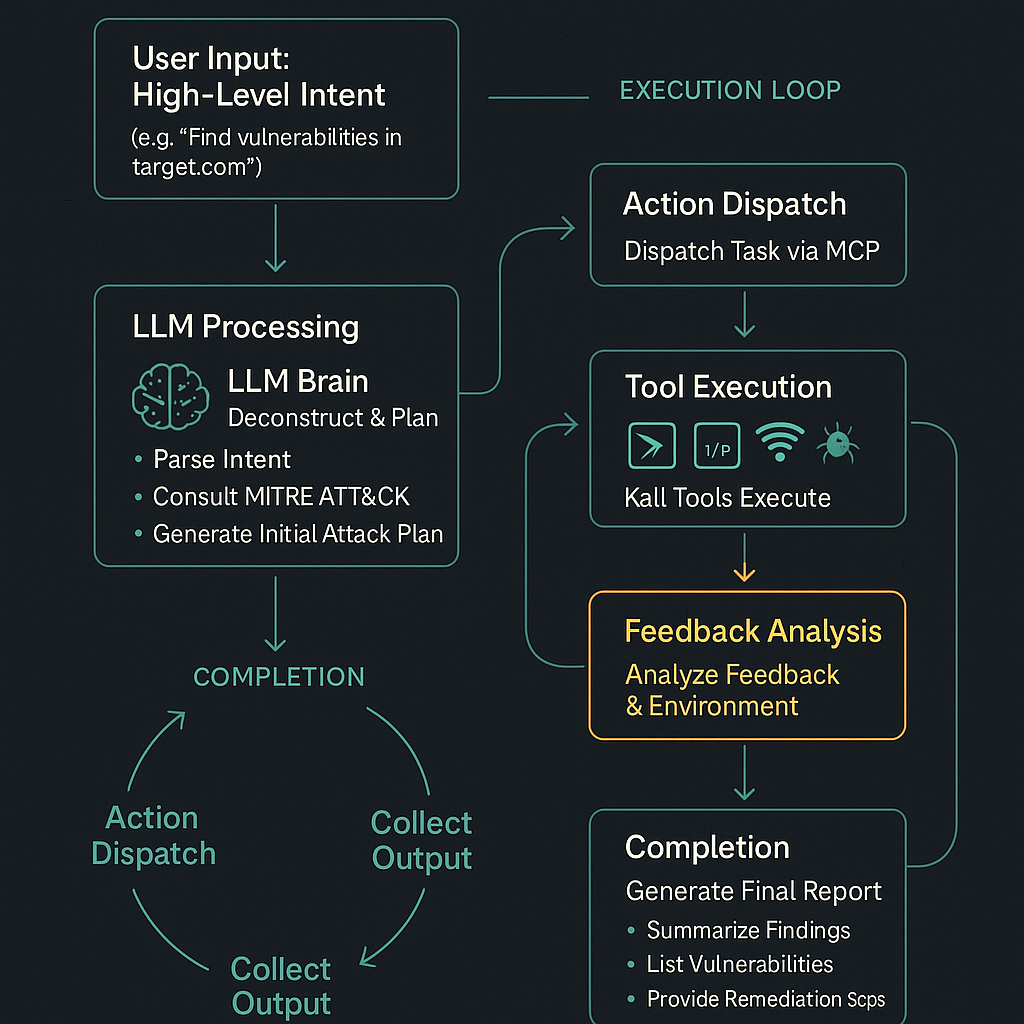

智能闭环:Vibe Hacking的五步工作流

Vibe Hacking的工作流程是一个从目标定义到报告生成的完整、动态、反馈驱动的闭环系统。

步骤详解

目标定义 (Goal Definition) 安全顾问向系统输入一个高层次的自然语言指令。

“评估

example.com的Web应用安全性,重点关注OWASP Top 10漏洞,并尝试获取服务器的Shell访问权限。”自动化规划 (Planning) LLM智能体接收指令后,基于其内置的ATT&CK知识和渗透测试方法论,生成一份结构化的初步攻击计划:

- 侦察: 执行端口扫描、子域名枚举、识别技术栈。

- 初始访问: 扫描SQL注入、XSS、RCE等常见Web漏洞。

- 执行与权限提升: 若发现可利用漏洞,尝试获取Shell并提权。

指令执行 (Execution) 架构的执行层将规划好的任务转化为精确的命令行指令,并通过MCP调用Kali Linux工具箱中的工具:

bash# 执行侦察 nmap -sV -p- example.com # 扫描SQL注入 sqlmap -u "http://example.com/login" --batch --level=5 --risk=3动态调整 (Dynamic Adjustment) 这是Vibe Hacking区别于传统自动化脚本的核心优势。LLM持续分析工具的输出,并根据反馈动态调整策略:

- 场景A:新发现

nmap的输出显示一个不常见的端口8080正在运行Apache Tomcat服务。- LLM立即调整计划,增加针对Tomcat的已知漏洞扫描任务。

- 场景B:遭遇防御

- 对Web应用的攻击被WAF(Web应用防火墙)拦截。

- LLM识别出拦截日志,并尝试调用其知识库中关于WAF绕过的技术,生成混淆的Payload再次尝试攻击。

- 场景A:新发现

结果分析与报告生成 (Report Generation) 任务结束后,LLM整合整个过程中的所有发现、成功的攻击路径、收集的证据以及失败的尝试,自动生成一份结构化、包含技术细节、风险评级和修复建议的专业渗透测试报告,将数小时的人工撰写工作缩短至几分钟。

战略影响与未来展望

双刃剑:Vibe Hacking的机遇与挑战

Vibe Hacking为网络安全带来了革命性的前景,但同时也伴随着不可忽视的挑战。

核心优势:

- 效率革命: 将数天的手动测试工作压缩至数小时,极大提升测试频率和覆盖广度。

- 专家价值提升: 使初级分析师也能执行复杂测试,同时让高级专家从重复性劳动中解放出来,专注于威胁狩猎、攻击模拟和战略规划。

- 知识整合与传承: 将顶尖专家的隐性知识固化为可执行、可共享的流程。

挑战与风险:

- 技术层面: LLM的**“幻觉”**问题可能生成错误的命令或做出不准确的判断;在需要长时间维持、上下文极其复杂的渗透活动中,可能会丢失关键信息。

- 安全与伦理层面:

- 恶意滥用: 技术可能被恶意行为者“武器化”,用于发起大规模、自动化的网络攻击。

- 责任归属: 当AI智能体在测试中造成意外损害时,其法律和伦理责任的界定将成为一个复杂难题。

- 数据隐私: 若使用基于云的LLM服务,渗透测试过程中涉及的敏感目标信息和漏洞数据可能存在泄露风险。

未来图景:迈向人机共生的智能攻防新时代

- 人机共生: Vibe Hacking不会完全取代人类专家,而是演变为一种人类与AI协同作战的伙伴关系。人类专家负责制定战略、进行创造性思考和最终决策,AI则作为强大的执行者和分析师。

- 智能化攻防对抗: Vibe Hacking的出现必将催生基于LLM的自动化防御系统(AI Blue Team),能够实时分析攻击模式并自动部署防御策略,形成更高维度的智能化攻防博弈。

- 多智能体协作: 未来的系统可能由多个专职AI智能体组成(如“侦察Agent”、“漏洞利用Agent”、“报告Agent”),它们协同工作,共同完成更复杂、更大规模的渗透测试任务。

- 深度框架集成: 系统将与MITRE ATT&CK等框架进行更深度的融合,不仅用于任务规划,更能用于攻击模拟、防御评估和威胁情报关联。

结论:拥抱人机融合的新范式

“Vibe Hacking”不仅仅是一个技术框架或一套工具,它代表着一种深刻的思想范式转移——从“人+工具”到“人类战略智慧 + 机器执行智能”的深度融合。

通过将安全专家的战略意图直接、高效地转化为机器可执行的自动化流程,Vibe Hacking有望从根本上重塑网络攻防的效率、广度和深度。对于网络安全专业人士而言,理解、掌握并利用这一新范式,将是赢得未来AI驱动攻防战场的关键。

参考文献

- Deng, S., et al. (2023). "PentestGPT: An LLM-empowered Automatic Penetration Testing Tool."

- Happe, A., et al. (2023). "LLMs for Penetration Testing: A Systematic Review."

- IBM. "What is the MITRE ATT&CK framework?".

- Isozaki, I., et al. (2024). "Benchmarking, Analysis, and Improvement of Large Language Models for Penetration Testing."

- Kali.org. "Kali Linux 2025.2 Release (MITRE ATT&CK)".

- Karpathy, A. (2025). On "Vibe Coding". The New Stack.

- MITRE. "MITRE ATT&CK® Framework".

- Picus Security. "Top 15 Use Cases of LLMs for Cybersecurity".

- Research on LLM-driven agents like HackSynth, AutoPT, and Villager.

- Varonis. "What Is an LLM in Cybersecurity?".