网络安全能力建设:在动态风险与战略决策间寻求平衡

1. 引言:失效的“军备竞赛”

一个令人困惑的悖论正笼罩着全球企业:网络安全投入在持续攀升,但重大安全事件的发生频率和破坏性却并未随之下降。从勒索软件瘫痪关键基础设施,到供应链攻击动摇整个行业的信任根基,无一不暴露出一个核心问题——单纯堆砌安全产品已无法构建有效的防御。

核心论点: 有效的网络安全战略,并非源于无尽的“产品军备竞赛”,而是取决于对风险动态演化形态的深刻理解,以及在能力的“自建(Build)”与“外购(Buy)”之间做出明智的战略决策。 本文旨在剖析网络安全风险的内在复杂性,揭示传统安全解决方案的局限,并以金融科技领军企业乐信集团为核心案例,提供一个面向未来的能力获取战略框架。

2. 风险的动态性:一个相互依存的复杂系统

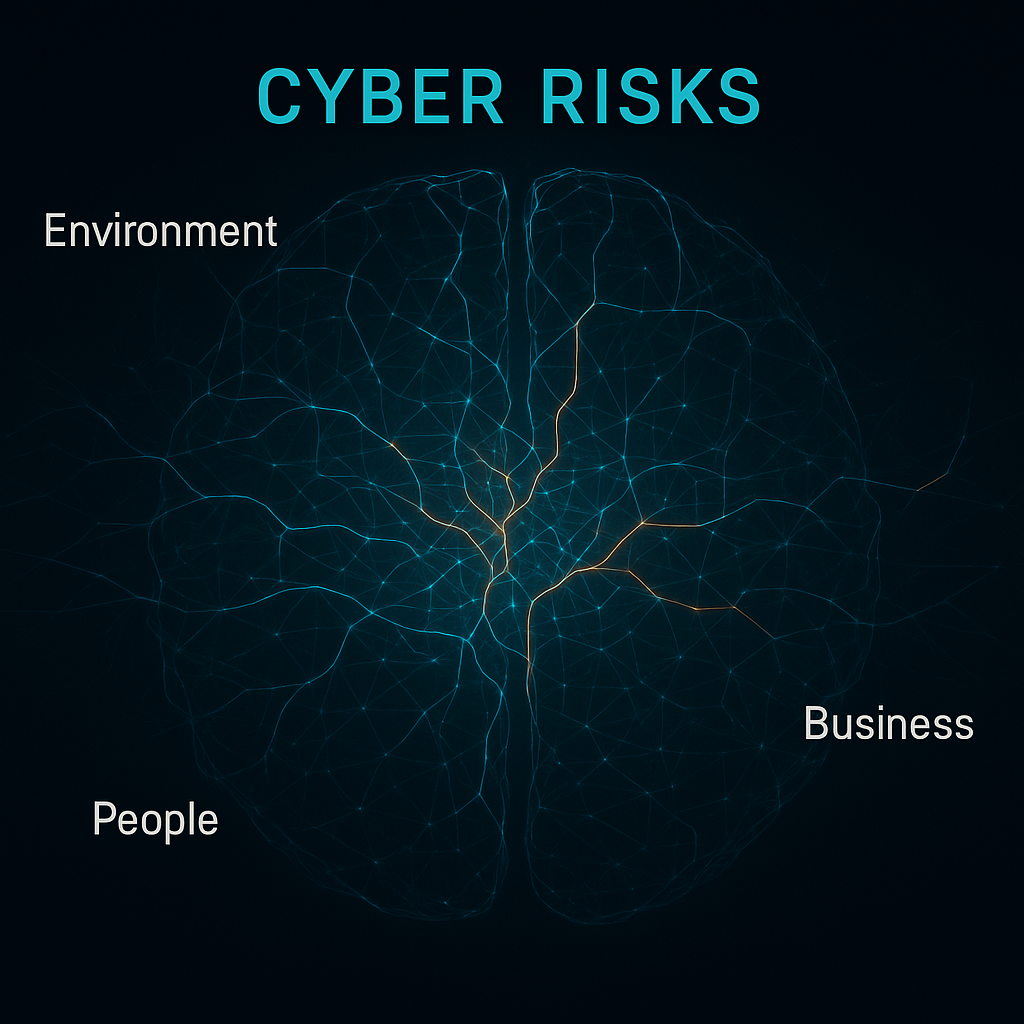

要制定有效的策略,首先必须认知到网络安全风险的本质——它不是一个静态、孤立的技术问题,而是一个由多重因素交织、动态演化的复杂系统。风险的根源深植于环境(Environment)、技术(Technical)、**业务(Business)和人员(People)**这四个相互依存的维度中。

- 环境因素 (Environment): 全球地缘政治的不稳定加剧了网络空间的对抗,关键基础设施和核心供应链成为攻击焦点。同时,日益严格的数据保护法规(如GDPR, 《数据安全法》、《个人信息保护法》)构成了合规性边界,企业必须在变化的法律框架内运作。

- 技术因素 (Technical): 云计算、物联网(IoT)和人工智能(AI)等新技术的普及,在创造价值的同时极大地扩展了攻击面。技术漏洞、系统兼容性问题以及核心技术的自主可控性不足,共同构成了技术层面的脆弱性。

- 业务因素 (Business): 数字化转型将业务流程与IT系统深度绑定。业务中断、数据泄露或声誉受损的潜在影响,要求安全策略必须与业务目标对齐,并在成本与风险之间找到平衡点。

- 人员因素 (People): 人始终是安全链条中最具不确定性的一环。从无意的操作失误、安全意识淡薄到恶意的内部威胁,社会工程学攻击往往利用人性的弱点,绕过最坚固的技术防线。

这四种因素相互作用,形成了一个高度关联的风险网络。任何单一维度的变化都可能引发整个系统的连锁反应,正如下图所示,风险并非孤立的点,而是相互连接、牵一发而动全身的复杂系统。

3. 安全解决方案的局限性:为何堆砌产品不再有效

传统的安全建设思路倾向于通过采购和部署产品来解决问题。然而,这种模式存在着固有的局限性,即便是最先进的单点产品,也难以应对系统性的风险。

- 范围局限性: 多数安全产品被设计用于解决特定问题,缺乏对整体风险的全局视野。这种“单点防御”的堆砌导致了安全架构的碎片化,不同产品间的协同能力差,甚至可能产生新的安全盲区。

- 有效性衰减: 基于已知特征(如病毒签名、攻击规则)的防御机制,在面对未知威胁、零日漏洞和AI驱动的动态攻击时,有效性会迅速衰减。攻击者总是在寻找绕过现有规则的方法。

现代安全能力正在向平台化演进。一个强大的安全平台通常由三个相互支撑的核心能力层构成:基础特征库与威胁情报、检测与响应引擎、以及运营与管理平台。

真正的价值并非源于某个单一的巧妙算法,而是源于**“持续的积累”和“多场景的优化”**。一个顶级的检测引擎,是在分析了来自全球数万家客户、横跨数十个行业的、数以万亿计的真实网络事件后,才逐步迭代和优化而成的。

这是一个漫长且昂贵的学习过程。单一企业的业务场景和接触到的攻击样本终究是有限的,无法提供足够的数据多样性和规模来进行有效的模型训练和能力优化。

这恰恰揭示了“自建(Build)”模式在通用安全领域难以逾越的壁垒,并为“购买(Buy)”策略提供了强有力的论据。然而,当安全能力与企业核心竞争力深度绑定时,“自建”不仅是可选项,更成为一种战略必然。

4. 企业自建安全能力的战略与实践:以乐信集团为例

在金融科技这一数据密集且风险高度集中的行业,将安全能力内化为核心竞争力,是企业生存和发展的基石。乐信集团(Lexin Group)在信息安全中心总监刘志诚的理念指导下,为我们提供了一个“自建”安全能力的典范案例。

4.1 为什么“自建”成为战略必然?

乐信选择自建核心安全能力,并非简单的技术选型,而是源于深刻的战略考量。

战略驱动:安全与业务战略一致性

刘志诚强调:“安全战略需要为业务战略服务,并与业务战略保持一致。”对于乐信这样的“数字原生”企业,其业务的本质就是作业系统的自研。如果核心风控、信审等系统依赖外购的商业软件,将无法实现业务的性能、效率和独特性,也就失去了差异化竞争优势。因此,安全能力必须深度嵌入自研的业务体系中,成为业务的内在组成部分,而非外挂的补丁。

业务独特性:金融科技的核心需求 乐信的核心业务(如消费金融、智能风控)决定了其安全需求的高度定制化。通用的安全产品无法有效处理其海量的实时交易数据,也难以理解其复杂的风控模型和反欺诈逻辑。例如,乐信的智能风控引擎需要整合多维数据,为缺乏传统征信记录的用户进行动态信用评估,这必须通过自研才能实现与业务场景的深度耦合。

超越合规:追求真正的安全效能 仅仅满足监管合规要求,通过采购标准化产品获取认证,可能会导致安全与业务脱节。乐信的目标是构建一个“可观测、可管、可控”的数据安全体系,以应对真实的黑灰产威胁和业务风险。这要求安全能力能够覆盖数据全生命周期,并具备主动检测、监测和调查的能力,形成安全闭环,而这必须通过自建才能实现深度掌控。

技术内化与风险控制 在数据成为核心战略资源的时代,自主掌控安全技术意味着掌控了风险的主动权。通过自建,乐信能够有效避免因第三方软件漏洞或供应链攻击(如SolarWinds事件所示)带来的系统性风险,确保核心数据资产的安全。

4.2 “建什么”:乐信集团的自建安全体系

乐信的自建之路并非空谈,而是落地为一系列卓有成效的内部系统和平台,精准解决了其在数据安全和业务安全领域的痛点。

| 自建领域 | 核心系统/方案 | 解决的问题与成效 |

|---|---|---|

| 数据安全 | App隐私安全管控平台“乐鉴” | 利用自动逆向和指令注入技术,精确识别第三方SDK的隐私风险。将隐私合规风险的静态检测效率提升至90秒/款次,动态监测提升至300秒/款次。 |

| 数据动态安全运营管理项目 | 搭建了管理、技术、运行一体化的动态安全运营体系,实现体系化、流程化的数据安全防护。该项目成功入选2022年国家级数据安全应用案例。 | |

| 业务安全 | 假冒App安全阻断治理方案 | 从产业链逆向分析入手,有效阻断假冒App的访问链接。该方案使乐信用户收到仿冒短信数量环比下降99.94%,被骗用户数下降90%。 |

| 智能风控引擎与反欺诈系统 | 整合多维数据和实时决策模型,建立动态信用评估体系。通过AI技术和海量欺诈案例库,实现对潜在欺诈行为的智能拦截,历史累计避免用户巨额损失。 | |

| 技术前沿 | 自研大模型 | 通过内部安全语料库和知识库的建设,持续增强大模型的安全性,并升级其在内容安全审计、自动化巡检等领域的应用能力。 |

这些自建系统的成果是显著的:乐信已修复上千个数据安全漏洞,成功拦截数十亿次数据安全攻击,并保持着0数据泄露的记录。

4.3 “如何建”:自建与合作的协同模式

乐信的策略并非封闭的“完全自建”。在特定领域,他们选择与顶尖的外部伙伴进行战略合作。例如,乐信与网络安全龙头奇安信达成合作,共同开发针对金融科技行业的“个性化数据供应链安全治理解决方案”。

在这种合作中,奇安信发挥其技术开发优势,而乐信则贡献其深耕行业的业务场景和经验,帮助对方验证、优化产品。这体现了一种成熟的“合作/联合开发”(Partner/Co-develop)模式:当能力至关重要但内部技术储备尚有不足时,通过与外部专家合作,既能满足定制化需求,又能分摊研发风险,实现优势互补。

5. “自建”与“外购”的战略决策模型

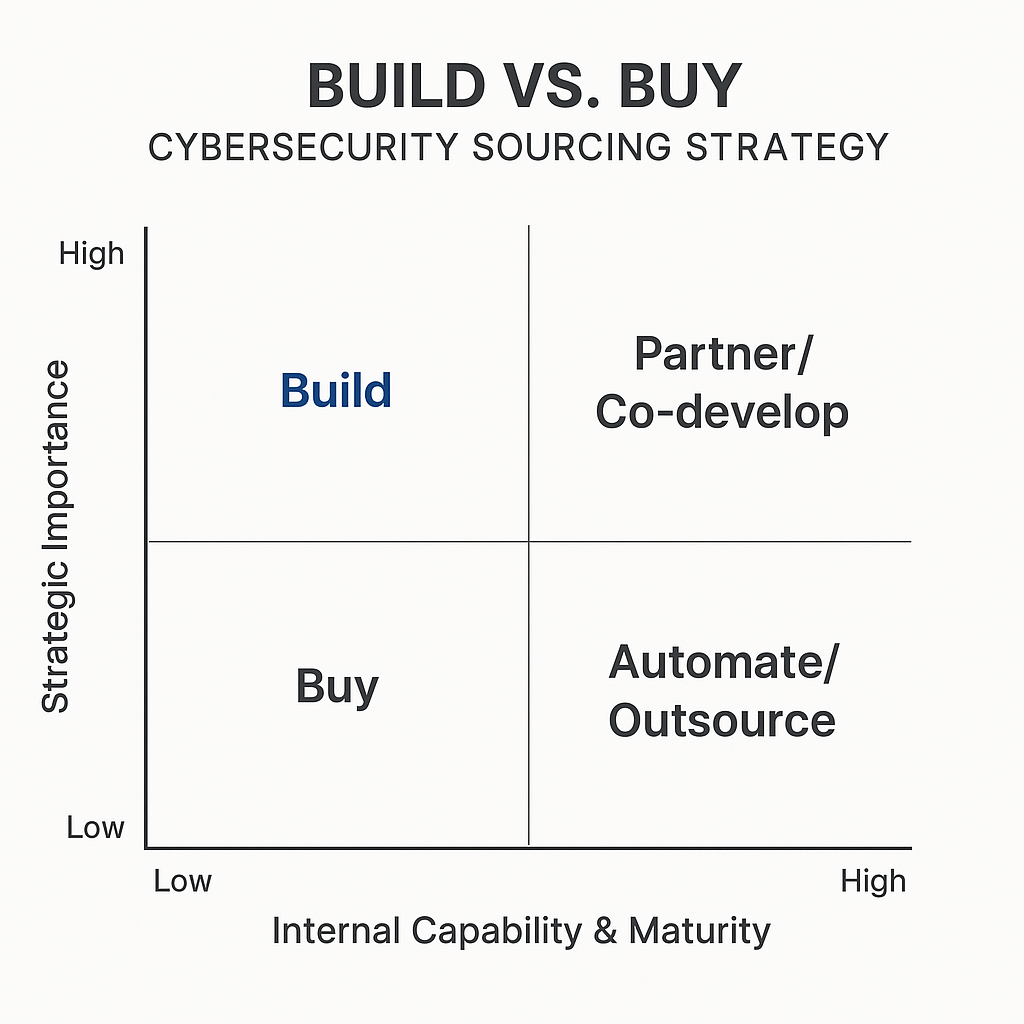

乐信的实践清晰地展示了,安全能力获取并非一个简单的二元选择题。企业必须基于战略重要性和内部能力成熟度,构建一个动态的、混合的能力组合。以下决策矩阵为企业提供了清晰的战略指引。

| 策略 | 战略重要性 | 内部能力与成熟度 | 涵盖领域(示例) | 战略推导与案例支撑 |

|---|---|---|---|---|

| 自建 (Build) | 高 | 高 | 业务安全 (金融风控, 电商反刷单)、核心数据安全 (核心数据防泄漏)、专有技术安全 (AI模型安全) | 论据: 当安全能力与核心业务逻辑深度绑定、构成差异化竞争优势时,自建是形成技术壁垒的唯一途径。 案例: 乐信自研的智能风控引擎和反欺诈系统。 |

| 合作/联合开发 (Partner) | 高 | 低 | 行业特定的威胁情报平台、数据供应链安全治理、量子安全等前沿领域 | 论据: 当能力至关重要但内部技术储备不足,且市场缺乏成熟方案时,与顶尖厂商合作是最佳选择,可满足定制化需求并降低研发风险。 案例: 乐信与奇安信合作开发数据供应链安全治理方案。 |

| 购买 (Buy) | 低 | 低 | 终端安全(EDR)、网络防火墙、邮件安全网关、漏洞扫描工具 | 论据: 对于市场成熟、高度商品化的标准安全能力,其核心价值在于海量数据积累。直接采购成熟产品是获取这种“集体智慧”最高效、最具成本效益的选择。 案例: 大多数企业采购的标准化安全硬件与软件。 |

| 自动化/外包 (Automate/Outsource) | 低 | 高 | 安全运营监控 (SOC)、常规补丁管理、安全意识培训 | 论据: 对于非核心、重复性高的运营任务,外包给专业的MSSP可以解放内部团队,使其专注于更高价值的战略性任务,避免资源内耗。 |

6. 结论与建议:构建面向未来的混合型安全战略

网络安全的战场瞬息万变,单纯依靠增加预算和堆砌产品已然失效。未来的胜利者将是那些能够深刻洞察风险动态性,并娴熟运用战略性能力获取模型的企业。

真正的出路在于构建一个动态、混合的安全能力组合。

路径已经清晰:通过购买(Buy) 成熟、标准化的产品来快速构建安全基线;通过外包(Outsource) 重复性运营工作以提升效率;通过合作(Partner) 获取前沿创新以应对新兴挑战。

而最关键的是,在真正决定企业命运的战场——业务安全、数据安全、以及利用AI等新兴技术提升核心竞争力的领域——自主建设(Build) 成为必然选择。正如乐信集团的实践所证明,自研的智能安全体系,已不再是IT成本中心,而是驱动业务创新、建立商业护城河的核心引擎。

这四位一体的组合拳,将帮助企业摆脱“产品军备竞赛”的泥潭,使网络安全真正成为其核心业务的守护者与赋能者,最终在数字时代的激烈竞争中立于不败之地。

7. 参考文献

- 乐信集团. (n.d.). 相关新闻稿及公开报告. Retrieved from

lexin.com,cwasp.cn,csdn.net,tencent.cn. - FireEye. (2020). Highly Evasive Attacker Leverages SolarWinds Supply Chain to Compromise Multiple Global Victims With SUNBURST Backdoor.

- IBM信息安全服务部. (n.d.). 企业信息安全框架V5.0 白皮书. Feei.cn.

- ISACA. (2024). AI网络安全:机遇、风险和未来. ISACA中国.

- ITValue. (2022). IT战略|企业软件,自研还是外购. Cnblogs.

- KPMG. (2023). 2023年首席执行官展望调查. KPMG.

- 奇安信产业发展研究中心. (2023). 2023中国网络安全市场研究报告. Secrss.