量子计算时代的安全与密码学:威胁、对策与未来

前言:Y2Q(Year to Quantum)倒计时与“先存储,后破解”的阴影

1.1. 紧迫性阐述

随着量子计算技术的飞速发展,一个潜在的“密码末日”正悄然临近。这个时间点被称为Y2Q (Year to Quantum),即拥有足够算力破解当前主流公钥加密体系的量子计算机问世之年。尽管这一确切日期尚存争议,但共识是,我们必须在为时已晚之前采取行动。

1.2. 核心威胁

量子威胁的紧迫性源于一种被称为 “先存储,后破解”(Harvest Now, Decrypt Later, HNDL) 的攻击策略。攻击者可以在当前大规模截获并存储加密的敏感数据,耐心等待Y2Q的到来,届时再利用量子计算机对这些历史数据进行追溯性破解。这对需要长期保密的数据构成了致命威胁,包括:

- 国家机密:外交电报、军事情报、关键基础设施数据。

- 商业秘密:知识产权、研发数据、长期财务记录。

- 个人隐私:基因组数据、生物识别信息、医疗记录。

"量子计算机的威胁并非遥远的未来,而是对我们今天数据的直接挑战。所有需要长期保密的信息,现在都已暴露在风险之下。"

1.3. 本文结构

本文旨在系统性地剖析量子计算带来的安全挑战,并提供一套从理论到实践的应对框架。文章将分为三个部分:

- 基础篇:解析量子计算的基本原理及其对现有密码学的颠覆性影响。

- 实践篇:介绍后量子密码学(PQC)、密码敏捷性等核心防御策略。

- 未来篇:提供企业向量子安全平滑过渡的实用路线图与战略展望。

第一部分:基础篇 - 量子威胁与密码学的范式转移

1. 量子计算:新范式的基础

1.1. 从比特到量子比特 (Qubit)

经典计算机使用比特 (Bit) 作为基本信息单元,其状态非0即1。而量子计算机使用量子比特 (Qubit),它利用量子力学特性,可以同时处于0和1的叠加态 (Superposition)。

1.2. 叠加与纠缠

- 叠加态:一个量子比特可以同时是0和1的某种组合,这使得量子计算机在处理信息时具备天然的并行计算能力。

- 纠缠 (Entanglement):两个或多个量子比特可以处于一种“纠缠”状态,无论它们相距多远,对其中一个的操作会瞬间影响另一个。

叠加与纠缠的结合,赋予了量子计算机解决特定问题时远超经典计算机的指数级算力。

1.3. 图文解析

2. 量子算法:现有密码体系的“破壁人”

2.1. Shor算法:非对称加密的终结者

2.1.1. 原理剖析

由Peter Shor于1994年提出的Shor算法,利用量子傅里叶变换,可以在多项式时间内高效解决两大数学难题:

- 大整数分解:这是RSA加密算法的安全基础。

- 离散对数问题:这是Diffie-Hellman密钥交换、椭圆曲线密码学(ECC/ECDSA)的安全基础。

经典计算机需要数百万年才能破解的RSA-2048加密,理论上拥有足够稳定量子比特的计算机可能在几小时内完成。

2.1.2. 致命威胁

Shor算法的出现,意味着支撑现代互联网安全信任体系的公钥基础设施(PKI)将全面失效。数字签名可以被伪造,加密的通信信道可以被轻易破解,数字世界的信任基石将因此崩塌。

2.1.3. 威胁可视化

2.2. Grover算法:对称加密的削弱者

2.2.1. 原理剖析

由Lov Grover于1996年提出的Grover算法,能为无结构数据库的搜索提供二次方加速。当应用于暴力破解对称加密密钥时,它能将搜索复杂度从N次尝试降低到√N次。

2.2.2. 安全影响

Grover算法的威胁并非颠覆性的,而是“削弱性”的。它将对称加密算法(如AES)的有效安全强度减半。例如,对于AES-128,其安全强度将从128位降至64位,使得暴力破解成为可能。

2.2.3. 应对策略

幸运的是,抵御Grover算法的威胁相对简单:加倍密钥长度。将加密标准从AES-128升级到AES-256,其量子安全强度约为128位,足以抵御目前可预见的量子攻击。因此,AES-256在后量子时代被认为是安全的。

2.2.4. 影响可视化

第二部分:实践篇 - 构建后量子时代的防御体系

3. 后量子密码学 (PQC):新一代的数字盾牌

3.1. PQC的核心思想与主要技术路线

3.1.1. 定义

后量子密码学 (Post-Quantum Cryptography, PQC),又称抗量子密码学,其核心思想是开发出能够在经典计算机和量子计算机上都难以破解的新型密码算法。这些算法的安全性基于全新的、被认为能抵御Shor和Grover算法攻击的复杂数学难题。

3.1.2. 算法分类

PQC的研究主要集中在以下几个技术路线上:

- 基于格 (Lattice-Based):安全性基于格中的短向量问题,是目前最有前景的路线,因其在性能和安全性上的良好平衡而被广泛研究。

- 基于编码 (Code-Based):安全性基于纠错码的解码难度,历史悠久且安全性强,但公钥尺寸较大。

- 基于哈希 (Hash-Based):安全性基于哈希函数的抗碰撞性,理解简单且安全性高,但签名通常是“有状态”的或尺寸较大。

- 基于多变量 (Multivariate):安全性基于求解多元二次多项式方程组的难度,签名尺寸小,但曾有方案被攻破。

- 基于同源 (Isogeny-Based):安全性基于寻找椭圆曲线之间的同源映射,密钥尺寸小,但计算密集,且近期有重要方案被破解,前景不明。

3.1.3. 技术路线图

3.2. NIST标准化进程与首批标准算法详解

美国国家标准与技术研究院(NIST)自2016年起主导了全球性的PQC标准化竞赛。经过多轮筛选,于2024年正式发布了首批PQC标准算法。

密钥封装机制 (KEM) 标准:ML-KEM (FIPS 203)

- 原名:CRYSTALS-Kyber

- 技术基础:基于格密码学的带误差模块学习 (Module-LWE) 难题。

- 特点与应用:因其较小的密钥尺寸、卓越的计算速度和强大的安全性,被选为通用加密的首选标准,适用于TLS等需要建立安全信道的场景。

数字签名标准:ML-DSA (FIPS 204) 和 SLH-DSA (FIPS 205)

- ML-DSA (原名:CRYSTALS-Dilithium):

- 技术基础:同样基于格密码学。

- 特点:性能均衡,是大多数应用场景推荐的首选数字签名算法。

- SLH-DSA (原名:SPHINCS+):

- 技术基础:基于哈希函数。

- 特点:不依赖于格密码的安全性假设,作为一种备选方案。其优势是安全性假设非常稳固,但签名尺寸较大,性能开销也更高。

- ML-DSA (原名:CRYSTALS-Dilithium):

4. 密码敏捷性 (Crypto-Agility):应对不确定性的核心战略

4.1. 定义与重要性

密码敏捷性是指一个系统在不中断核心业务、无需大规模重新设计的情况下,能够快速、平滑地替换其加密算法、协议和参数的能力。在PQC迁移的漫长周期中,新的攻击方法可能出现,标准也可能演进,因此密码敏捷性已从“锦上添花”转变为保障长期安全的“必备能力”。

4.2. 实施框架与生命周期

实现密码敏捷性需要一个贯穿系统生命周期的持续性流程,其核心是:发现 -> 分析 -> 修复 -> 监控。

- 技术支柱:

- 模块化加密架构:将加密功能与业务逻辑解耦。

- 抽象密码接口 (API):应用程序通过统一的API调用加密服务,而非直接调用特定算法。

- 可升级的固件与软件:确保加密组件可以被安全地更新。

4.2.3. 生命周期图

4.3. 最佳实践

- 避免硬编码:切勿在代码中直接写死任何加密算法、密钥长度或协议。

- 创建“加密物料清单” (CBOM):全面盘点系统中使用的所有加密组件和依赖项。

- 测试混合模式:在过渡期,采用“经典算法 + PQC算法”的混合模式,以确保向后兼容和双重保险。

5. 量子密钥分发 (QKD) vs. 后量子密码学 (PQC)

5.1. 概念辨析

- 量子密钥分发 (QKD):一种基于物理原理的硬件方案。它利用量子态(如光子偏振)来生成和分发密钥。根据量子不可克隆定理,任何窃听行为都会扰乱量子态而被发现,从而提供理论上的信息论安全。

- 后量子密码学 (PQC):一种基于数学难题的软件方案。它通过算法实现加密和签名,其安全性依赖于经典和量子计算机都难以解决的数学计算复杂性。

5.2. 综合对比分析

下表清晰地展示了两种技术路线的差异:

| 特性 | 量子密钥分发 (QKD) | 后量子密码学 (PQC) |

|---|---|---|

| 安全基础 | 物理定律(量子力学) | 计算复杂度(数学难题) |

| 实现方式 | 专用硬件,需光纤等信道 | 软件算法,可部署于现有网络 |

| 功能范围 | 仅限于密钥分发 | 密钥交换、数字签名、数据加密 |

| 部署成本 | 高,受距离和环境限制 | 低,易于集成,兼容性好 |

| 成熟度 | 较低,标准化程度不高 | 较高,NIST已发布首批标准 |

| 认证机制 | 本身不提供身份认证 | 数字签名算法提供身份认证 |

5.3. 未来趋势:互补与融合

QKD与PQC并非相互排斥,而是互补关系。未来的深度安全体系很可能是两者的融合:

- PQC为QKD提供认证:QKD网络节点间的身份认证可以使用PQC数字签名来完成,解决了QKD本身认证能力弱的问题。

- 混合密钥生成:将QKD生成的密钥与PQC生成的密钥结合,创造出更强大的会话密钥。

第三部分:未来篇 - 向量子安全的平滑过渡

6. 企业量子安全迁移路线图

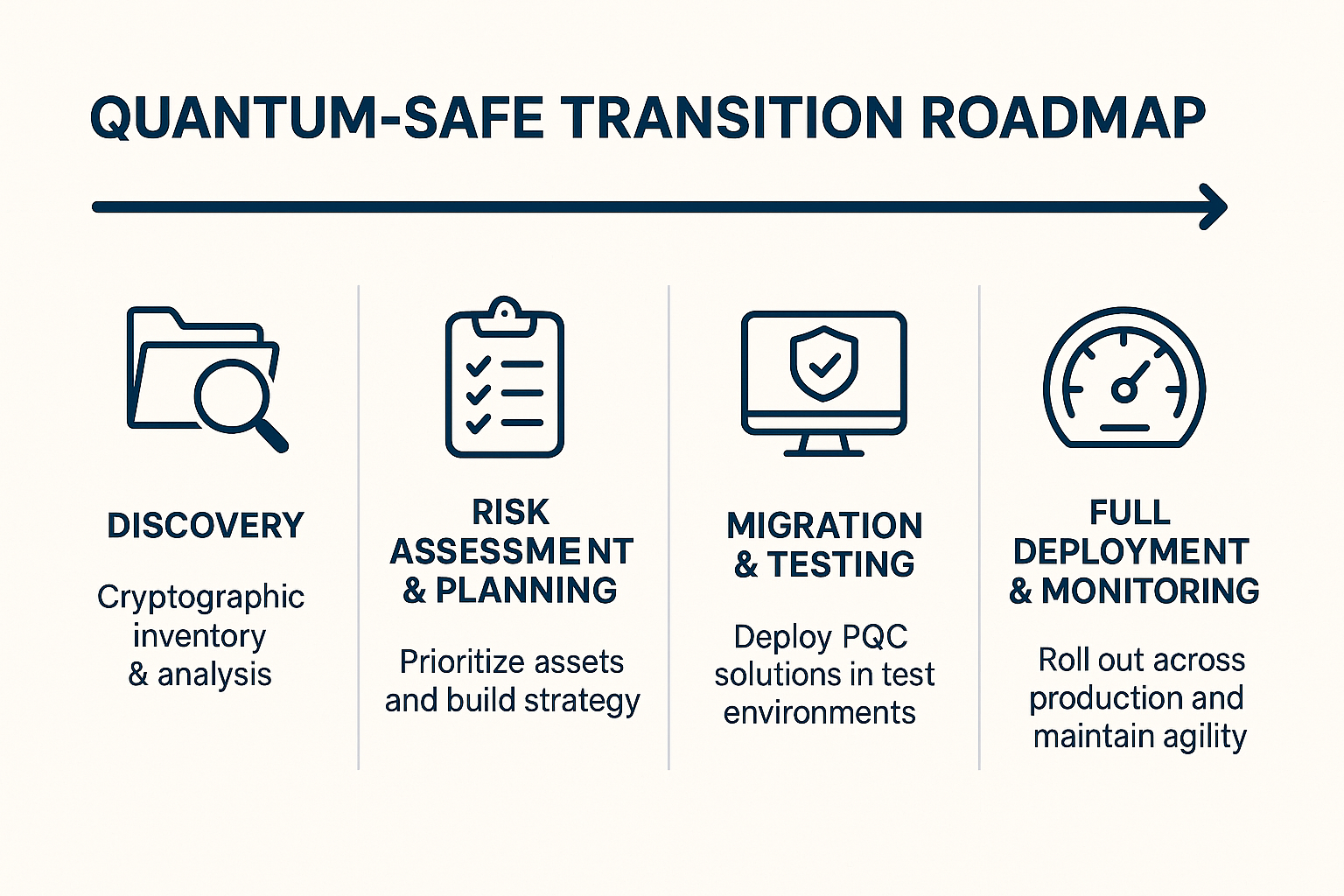

向量子安全的过渡是一项复杂的系统工程,需要分阶段、有计划地推进。

6.1. 通用阶段模型

整合NIST、IBM、欧盟等权威机构的指导,我们可以提炼出一个通用的四阶段迁移模型:

阶段一:发现 (Discovery)

- 核心任务:创建全面的加密资产清单(CBOM),盘点组织内部所有使用加密的地方,包括硬件、软件、数据和通信协议。

- 关键产出:一份详尽的加密依赖关系图。

阶段二:风险评估与规划 (Risk Assessment & Planning)

- 核心任务:基于数据敏感度、资产重要性和合规要求,评估量子风险,确定迁移的优先级。

- 关键产出:一份按风险排序的资产清单、迁移战略和预算规划。

阶段三:迁移与测试 (Migration & Testing)

- 核心任务:在隔离的测试环境中部署PQC解决方案。优先采用混合模式(经典+PQC)进行试点,验证性能、兼容性和稳定性。

- 关键产出:试点项目的测试报告和性能基准。

阶段四:全面部署与监控 (Full Deployment & Monitoring)

- 核心任务:根据试点结果,逐步在生产环境中推广PQC。同时,建立持续的监控机制,保持密码敏捷性,以应对未来的任何变化。

- 关键产出:全系统的量子安全状态和持续的敏捷性运维流程。

6.2. 路线图可视化

6.3. 行业案例与实践

- 大型企业与金融机构:Thales、IBM等科技巨头已推出PQC解决方案和咨询服务。金融行业由于数据价值高、合规要求严,已成为PQC迁移的先行者,它们正与HSM(硬件安全模块)厂商紧密合作,升级核心加密基础设施。

- 电信行业:中国联通、中国电信等运营商已发布后量子密码白皮书,并在其网络中开展了基于PQC和QKD的试点项目,探索未来通信网络的安全架构。

- 中小企业策略:对于资源有限的中小企业,最佳策略是依赖其云服务提供商(如AWS、Azure、Google Cloud)和软件供应商的PQC升级路径。确保在服务合同中明确供应商的量子安全责任和路线图。

7. 结论:为量子未来做好准备

7.1. 行动号召

“先存储,后破解”的威胁真实存在且日益临近。等待不再是一种选择。所有组织,无论规模大小,都必须立即启动向量子安全的过渡准备工作。这不仅仅是IT部门的任务,更是关系到企业生存和发展的战略性议题。

7.2. 核心原则

- 密码敏捷性是基石:PQC迁移不是一次性的项目,而是一个持续的旅程。构建密码敏捷性文化和架构,是应对未来不确定性的唯一途径。

- 从盘点开始:不了解自己拥有什么,就无法保护它。全面的加密资产盘点是所有后续行动的基础。

7.3. 未来展望

未来的数字安全图景将是一个多层次、深度防御的体系。在这个体系中,强大的对称加密(如AES-256)是基础,后量子密码学(PQC)构筑起新的加密与签名防线,而量子密钥分发(QKD)则在特定高安全场景下提供终极保障。这一切都将建立在密码敏捷性的灵活架构之上,共同确保我们在量子时代的数据主权与安全。

参考文献

- 美国国家标准与技术研究院 (NIST) 出版物, 包括 FIPS 203, FIPS 204, FIPS 205 等.

- Shor, P. W. (1994). Algorithms for quantum computation: discrete logarithms and factoring. Proceedings 35th annual symposium on foundations of computer science.

- Grover, L. K. (1996). A fast quantum mechanical algorithm for database search. Proceedings of the twenty-eighth annual ACM symposium on Theory of computing.

- 行业白皮书,来自IBM, Thales, 中国电信, 中国联通, Google, Microsoft等.

- 政府与标准组织发布的指导文件,来自美国国土安全部(DHS), 美国国家安全局(NSA), 欧盟委员会(EC)等.

- 相关领域的专业技术博客与学术会议论文.