网络安全能力建设:在动态风险与战略采购间寻求平衡

1. 引言

一个令人困惑的悖论正笼罩着全球企业:网络安全投入在持续攀升,但重大安全事件的发生频率和破坏性却并未随之下降。从勒索软件瘫痪关键基础设施,到供应链攻击动摇整个行业的信任根基,无一不暴露出一个核心问题——单纯堆砌安全产品已无法构建有效的防御。

核心论点: 有效的网络安全战略,并非源于无尽的军备竞赛,而是取决于对风险动态演化形态的深刻理解,以及在能力的“自建(Build)”与“外购(Buy)”之间做出明智的战略决策。 本文旨在剖析网络安全风险的内在复杂性,揭示传统安全解决方案的局限,并提供一个面向未来的能力获取战略框架。

2. 网络安全风险的演化形态

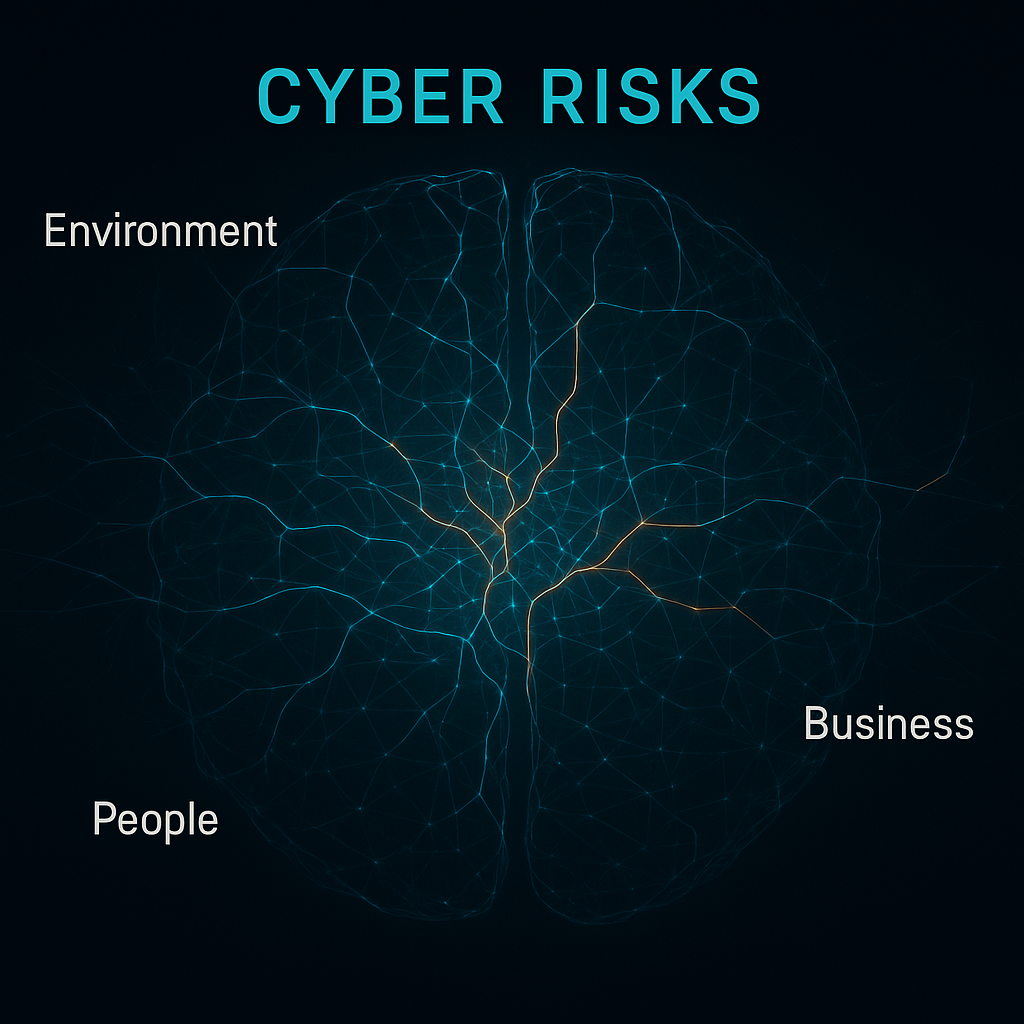

要制定有效的策略,首先必须认知到网络安全风险的本质——它不是一个静态、孤立的技术问题,而是一个由多重因素交织、动态演化的复杂系统。风险的根源深植于环境、技术、业务和人员这四个相互依存的维度中。

- 环境因素 (Environment): 全球地缘政治的不稳定加剧了网络空间的对抗,关键基础设施和核心供应链成为攻击焦点。同时,日益严格的数据保护法规(如GDPR, 《数据安全法》)构成了合规性边界,企业必须在变化的法律框架内运作。

- 技术因素 (Technical): 云计算、物联网(IoT)和人工智能(AI)等新技术的普及,在创造价值的同时极大地扩展了攻击面。技术漏洞、系统兼容性问题以及核心技术的自主可控性不足,共同构成了技术层面的脆弱性。

- 业务因素 (Business): 数字化转型将业务流程与IT系统深度绑定。业务中断、数据泄露或声誉受损的潜在影响,要求安全策略必须与业务目标对齐,并在成本与风险之间找到平衡点。

- 人员因素 (People): 人始终是安全链条中最具不确定性的一环。从无意的操作失误、安全意识淡薄到恶意的内部威胁,社会工程学攻击往往利用人性的弱点,绕过最坚固的技术防线。

这四种因素相互作用,形成了一个高度关联的风险网络。任何单一维度的变化都可能引发整个系统的连锁反应,正如下图所示,风险并非孤立的点,而是相互连接、牵一发而动全身的复杂系统。

3. 安全解决方案的生命周期与局限性

网络安全行业的发展路径,是从解决单一威胁的“点解决方案”(如杀毒软件、防火墙)逐步走向集成化、平台化的过程。然而,即便是最先进的产品,也存在其固有的局令限性。

- 范围局限性: 多数安全产品被设计用于解决特定问题,缺乏对整体风险的全局视野。这种“单点防御”的堆砌导致了安全架构的碎片化,不同产品间的协同能力差,甚至可能产生新的安全盲区。

- 有效性衰减: 基于已知特征(如病毒签名、攻击规则)的防御机制,在面对未知威胁、零日漏洞和AI驱动的动态攻击时,有效性会迅速衰减。攻击者总是在寻找绕过现有规则的方法。

- 性能不稳定性: 安全工具在实验室环境中的表现,与在复杂、动态的真实业务环境中的实际效能往往存在巨大差异。

案例剖析:SolarWinds供应链攻击

2020年曝光的SolarWinds事件是阐释系统性风险和产品局限性的完美风暴。攻击者并非直接攻击最终目标,而是入侵了广受信赖的软件供应商SolarWinds,将其恶意代码(Sunburst)植入到合法的软件更新包中。全球约1.8万家客户(包括政府机构和顶尖企业)在执行官方签名的正常更新时, unwittingly 为攻击者打开了后门。

这次攻击深刻揭示了:

- 信任机制的滥用: 攻击利用了整个行业对软件签名和更新渠道的固有信任,使得所有基于签名的传统防御措施完全失效。

- 系统性风险的扩散: 一个环节的失陷,通过供应链的信任链条迅速扩散,造成了全球性、灾难性的影响。这证明了风险的相互依存性。

- 传统工具的无力: 面对这种潜伏期长、高度隐蔽且使用合法渠道的攻击,传统安全产品几乎“失明”。这并非某个产品的失败,而是整个防御思想的局限性体现。

4. 现代安全平台的核心构成

鉴于传统单点方案的局限性,现代安全能力正在向平台化演进,旨在提供更强的协同性、适应性和可见性。一个强大的安全平台通常由三个相互支撑的核心能力层构成:

基础特征库与威胁情报 (Feature Library & Threat Intelligence): 这是平台的“知识库”。它不仅包含传统的攻击特征(如IOCs),更重要的是整合了海量的威胁情报、漏洞数据、攻击者TTPs(战术、技术和程序)以及对正常业务行为的基线刻画。这是所有高级分析的基础。

检测与响应引擎 (Detection & Response Engine): 这是平台的“大脑”。它利用高级算法和机器学习模型,对来自多源的数据进行实时分析,以发现偏离基线的异常行为。它不再仅仅依赖静态规则,而是能够识别未知的、动态演化的攻击模式,并驱动自动化的响应动作。

运营与管理平台 (Operations & Management Platform): 这是平台的“驾驶舱”。它将底层的检测和响应能力,通过标准化的流程(Playbooks)、事件管理工作流和统一的可视化界面呈现给安全团队。它实现了安全运营的编排与协同,极大提升了处理复杂事件的效率。

5. 网络安全行业的悖论:创新与碎片化

尽管现代安全平台的理念清晰,但网络安全市场本身却深陷“创新与碎片化”的悖论。动态演化的风险(问题)与相对静态的产品开发周期(解决方案)之间存在天然的滞后,这导致了以下行业困境:

- 创新者的诅咒: 许多创新公司精准地识别出新兴威胁,并开发出针对性的解决方案。然而,当这些“点解决方案”试图产品化时,它们必须与企业现有的、庞杂的IT环境集成。高昂的集成成本、漫长的销售周期以及来自大型平台的竞争压力,使得许多优秀的技术创新难以规模化,最终只能成为“小而美”的利基产品。

- 市场碎片化: 网络安全市场被细分为超过300个子领域,充斥着大量专注于单一能力(如零信任、数据脱敏、API安全)的厂商。这种高度碎片化导致企业客户需要管理数十种互不兼容的安全工具,造成了“工具疲劳”和高昂的运营开销。

- 研发投入困境: 碎片化和激烈的同质化竞争,使得许多厂商利润微薄,陷入“不投入研发没未来,投入研发没现在”的窘境。这反过来又限制了行业突破性的创新能力,导致市场上充斥着大量功能重叠、效能平庸的产品。

6. 安全能力的战略性获取:自建 vs. 外购框架

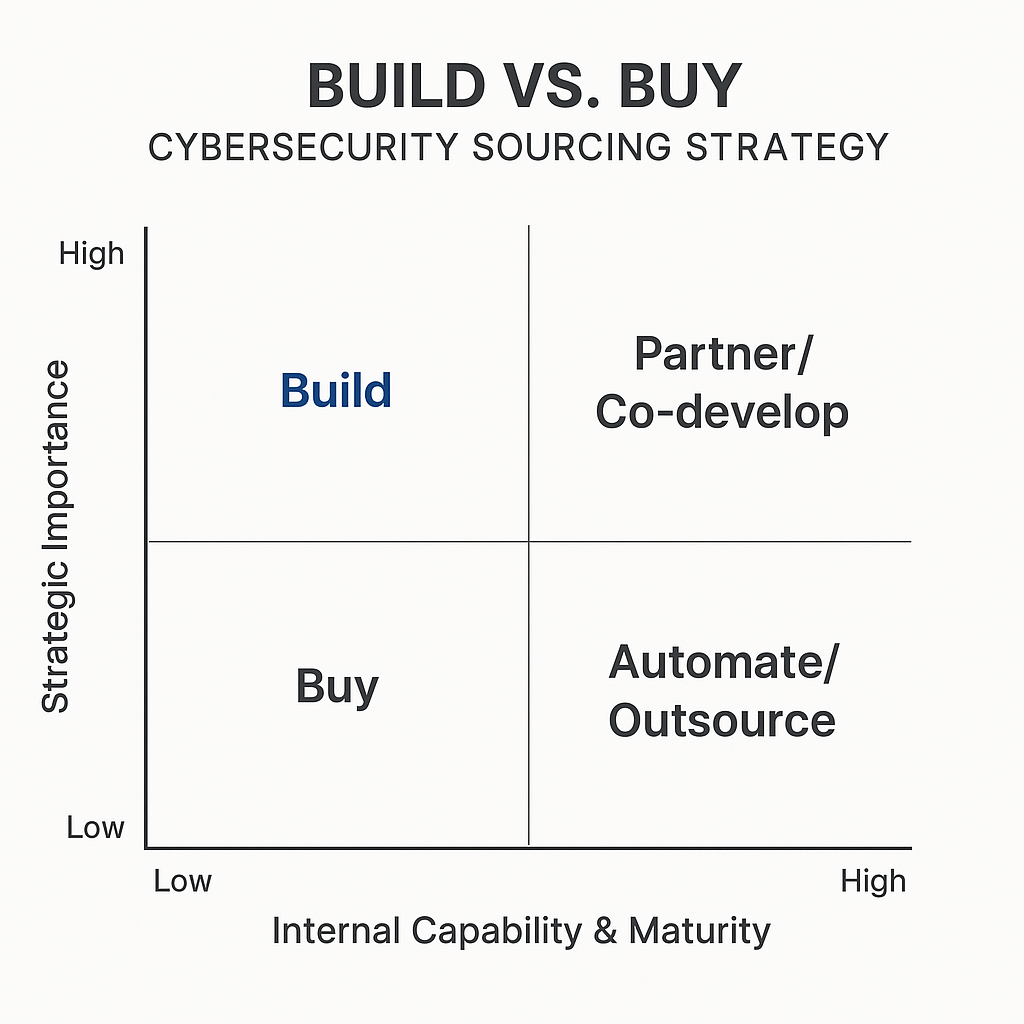

面对复杂的风险环境和碎片化的市场,企业必须从“机会主义采购”转向“战略性能力获取”。“自建还是外购”(Build vs. Buy)不再是一个简单的技术问题,而是一个基于业务战略、风险评估和内部能力的顶层决策。

我们提出一个基于“战略重要性”和“内部能力成熟度”的决策矩阵,以指导企业进行安全能力 sourcing 策略规划。

| 策略 | 战略重要性 | 内部能力与成熟度 | 涵盖领域(示例) | 决策依据 |

|---|---|---|---|---|

| 购买 (Buy) | 低 | 低 | 终端安全(EDR)、网络防火墙、邮件安全网关、漏洞扫描工具 | 对于市场成熟、高度商品化的标准安全能力,直接采购成熟产品或服务是最高效、最具成本效益的选择。避免重复“造轮子”, leveraging 市场验证的解决方案。 |

| 自动化/外包 (Automate/Outsource) | 低 | 高 | 安全运营监控 (SOC)、常规补丁管理、安全意识培训 | 即使内部有一定能力,但对于非核心、重复性高的运营任务,通过自动化工具或外包给专业的MSSP(托管安全服务提供商)可以解放内部团队,使其专注于更高价值的战略性任务。 |

| 自建 (Build) | 高 | 高 | 核心业务风控、专有数据分析模型、特定行业的威胁情报平台 | 对于与企业核心竞争力直接相关、具有高度独特性和保密性要求的安全能力,且内部已具备强大的技术团队和数据优势时,应选择自建。这能确保解决方案与业务深度契合,并形成技术壁垒。 |

| 合作/联合开发 (Partner/Co-develop) | 高 | 低 | AI驱动的业务安全、高级数据安全治理、特定场景的零信任架构 | 当某项能力对业务至关重要,但内部技术或资源不足时,应选择与顶尖的、具有创新能力的厂商或研究机构进行深度合作或联合开发。这既能满足定制化需求,又能借助外部专业能力,降低独自研发的风险和成本。 |

7. 结论

网络安全的战场瞬息万变,单纯依靠增加预算和堆砌产品已然失效。未来的胜利者将是那些能够深刻洞察风险动态性、清晰认知解决方案局限性,并能够娴熟运用战略性能力获取模型的企业。

通过购买成熟能力以保障基础稳固,通过外包重复性工作以提升效率,通过合作获取前沿创新以应对新兴挑战,最终通过自建核心能力以铸就独特竞争优势——这四位一体的组合拳,将帮助企业摆脱安全困境,使网络安全真正成为其核心业务的守护者与赋能者。

8. 参考文献

- IBM信息安全服务部. (n.d.). 《企业信息安全框架V5.0 白皮书》. Feei.cn.

- ITValue. (2022). 《IT战略|企业软件,自研还是外购》. Cnblogs.com.

- ISACA. (2024). 《AI网络安全:机遇、风险和未来》. Isaca.org.cn.

- Gartner. (n.d.). Research on human factors in cybersecurity. As cited in various reports.

- 奇安信产业发展研究中心. (2023). 《2023中国网络安全市场研究报告》. Secrss.com.

- FireEye. (2020). Disclosure of SolarWinds supply chain attack. As cited in multiple analyses.

- Antiy Labs. (2021). 《“太阳风”软件供应链攻击事件的深度分析》. Antiy.com.

- 国家互联网信息办公室. (2022). 《网络安全威胁信息发布管理办法(征求意见稿)》. Cac.gov.cn.

- KPMG. (2023). 《2023年首席执行官展望》调查. Kpmg.com.

- Palo Alto Networks. (n.d.). The Case for a Platform Approach to Cybersecurity. Paloaltonetworks.cn.

- Microsoft. (n.d.). The shared responsibility model in the cloud. Microsoft.com.