双重视角下的网络安全:审计的“合规答卷”与安防的“实战攻防”

为什么许多通过了严格安全审计的企业,仍然会遭遇灾难性的数据泄露?这个问题的答案,揭示了网络安全领域一个深刻而普遍的认知鸿沟:审计视角与网络安全部门视角的本质差异。审计往往聚焦于“形式安全”与合规性,旨在完成一份漂亮的“合规答卷”;而安全部门则必须直面真实世界的威胁,致力于构建“实质安全”,打赢每一场“实战攻防”。

本文将深入剖析这两种视角的核心差异,并通过真实案例和数据,揭示企业在系统、业务流程、人为因素以及数据聚合等多个维度上,如何从“纸面合规”走向真正的“网络韧性”。

第一章:“纸面安全”与“实战有效”——形式安全与实质安全的鸿沟

网络安全建设中最常见的误区之一,便是将通过合规审计等同于实现了真正的安全。形式安全与实质安全之间的差距,是理解审计与安防视角差异的起点。

- 形式安全 (Formal Security): 指的是企业是否拥有书面上的安全策略、流程文档、合规认证(如ISO27001)以及是否部署了必要的安全设备(如防火墙)。它回答的问题是:“我们有没有相应的控制措施?” 这通常是审计工作的核心焦点。

- 实质安全 (Substantive Security): 指的是这些控制措施在真实环境中是否有效运行、配置是否正确、能否真正抵御攻击。它回答的问题是:“我们的控制措施管不管用?” 这是网络安全部门日常工作的核心。

案例分析:那些“合规但被攻破”的巨头

大量数据泄露事件都发生在那些看似“合规”的公司。这些案例清晰地展示了形式安全与实质安全之间的脱节。

| 公司 | 事件简述 | 形式安全(已部署) | 实质安全(失效环节) |

|---|---|---|---|

| Capital One (2019) | 1.06亿客户数据泄露 | 部署了云环境和Web应用防火墙(WAF) | 防火墙配置错误,允许攻击者执行恶意命令,从而访问云存储桶中的数据。 |

| Equifax (2017) | 1.47亿消费者敏感信息泄露 | 拥有安全团队和漏洞管理流程 | 未能及时修补已知的Apache Struts框架漏洞,漏洞管理流程执行不力。 |

| 英国航空 (British Airways) | 近50万客户个人及支付信息泄露 | 遵守GDPR等数据保护法规 | “糟糕的安全设置”,缺乏有效的技术防护措施,导致Magecart攻击成功。 |

| 万豪国际集团 (Marriott) | 大规模客户数据泄露 | 拥有安全策略与系统 | 数据库监控不力,对异常登录行为和网络流量疏于持续监控,未设置多层防护。 |

美国联邦贸易委员会(FTC)在评论Equifax事件时指出:“原本只要采取基本的保护措施就能防止这1.47亿消费者遭遇数据泄露,Equifax却连这基本的防护都没做到。” 这句话一针见血地指出了实质安全缺失的致命后果。

反向案例:当实质安全成为法律的“护身符”

与上述案例形成鲜明对比的是中国东方航空公司的成功抗辩。在一次乘客信息泄露引发的诉讼中,东航不仅展示了其获得的ISO27001国际信息安全管理体系认证(形式安全),更关键的是,它成功举证自己采取了“严密的安全管理制度、设计了订单查询系统、数据存储安全进行了专门认证”等一系列具体且有效的保护措施(实质安全)。最终,法院认定东航已尽到保护义务,无需承担责任。

本章小结: 通过审计只是证明了企业在“纸面上”构建了安全体系。网络安全部门必须将此作为起点,通过持续的测试、监控和优化,确保每一个安全控制都在实战中真实有效,从而弥合形式与实质之间的鸿沟。

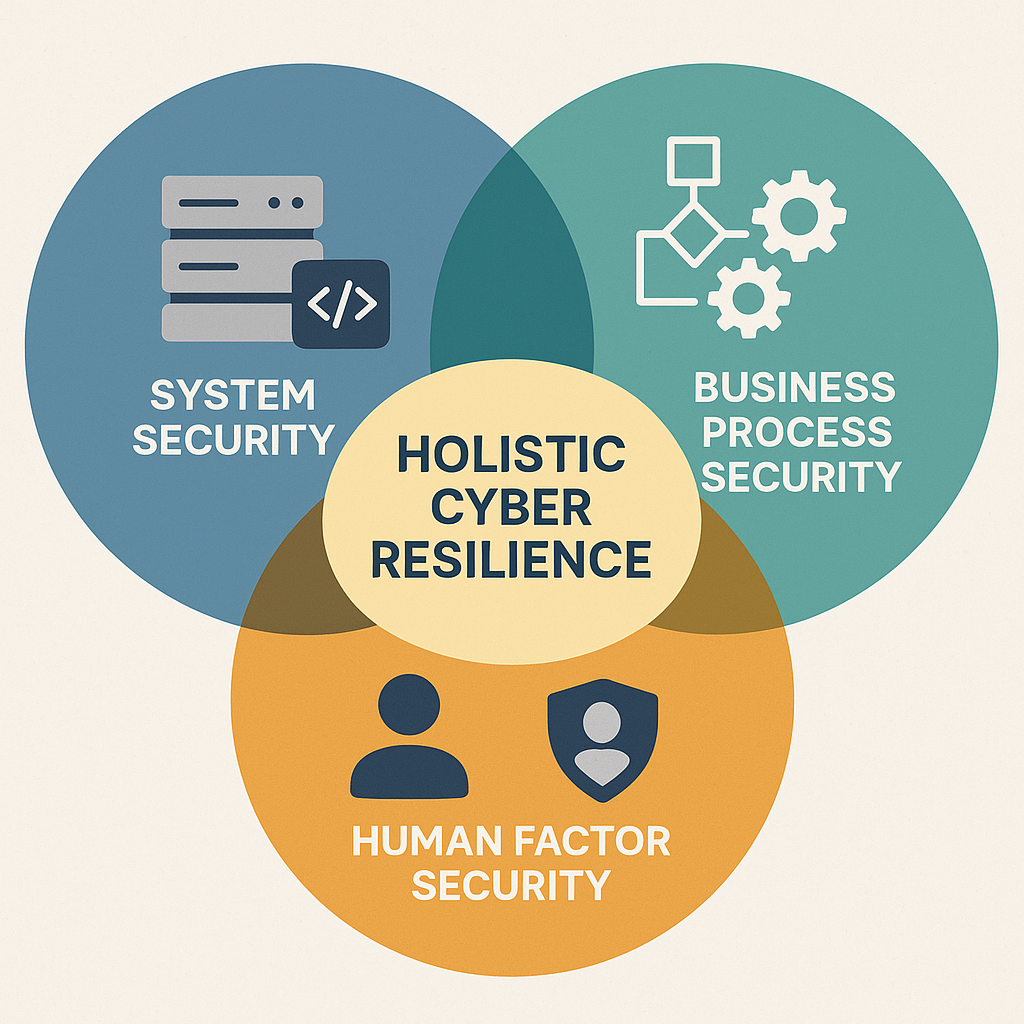

第二章:超越系统边界——构建多维度的整体网络韧性

审计的检查清单往往是模块化的,可能孤立地审查系统、制度或人员培训记录。然而,真正的网络攻击往往利用的是不同维度之间的缝隙。网络安全部门必须具备整体思维,将系统、业务流程和人为因素视为一个相互关联的整体,才能构建真正的网络韧性。

2.1 系统安全:坚固的城墙与被遗忘的暗门

这是最传统的安全领域,关注服务器、网络设备、代码等技术层面的防护。审计通常会检查防火墙是否部署、系统是否更新。但安全部门的挑战在于,这些“城墙”是否真的密不透风。

- 案例: 空中客车防务与航天公司因防火墙配置错误,导致服务器被未经授权访问,丢失了超过十年的敏感研究数据。同样,Pegasus Airlines也因系统管理员的云配置错误,导致大量个人信息泄露。这些事件的根源并非没有安全设备,而是设备未能发挥应有的作用。

2.2 业务流程安全:规则中的致命逻辑

这是审计最容易忽略,却对安全部门至关重要的领域。业务逻辑漏洞并非代码bug,而是业务流程设计本身存在缺陷,可以被攻击者合法地利用以达到恶意目的。

- 案例:

- Mt. Gox交易所倒闭事件: 这家曾经最大的比特币交易所,其崩溃的核心原因之一被归咎于“内部流程不当”和管理混乱,而非单一的技术漏洞。

- 加密货币交易所的定价漏洞: 2025年,部分交易所因依赖内部现货价格而非外部预言机来计算抵押品价值,在市场剧烈波动时,这一业务流程设计缺陷导致了193亿美元的大规模清算。

- 支付逻辑漏洞: 据统计,支付类漏洞中有高达83%是逻辑缺陷,传统WAF难以检测。安全部门需要像攻击者一样思考,拆解支付、订单、密码重置等关键流程,寻找可被利用的“捷径”。

2.3 人为因素安全:最不可控的防线

人是安全链条中最脆弱也最关键的一环。审计或许会检查员工是否签署了安全协议,但安全部门必须应对现实中复杂的员工行为——无论是恶意还是无心之失。

恶意内部人员案例:

- Cash App前员工窃取数据: 一名前员工在离职后,利用其在职权限窃取了820万用户的个人数据。

- 芜湖某租车公司服务器遭篡改: 一名前技术员为报复公司,利用掌握的管理员密码远程篡改服务器,导致公司业务全面瘫痪。

员工疏忽与人机交互失误案例:

- 丰田BEC诈骗案: 攻击者通过模仿可信实体,成功诱使财务团队成员将3700万美元转至欺诈账户,完美利用了员工在处理邮件时的疏忽。

- 微软ADFS服务器配置不当被利用: 近期(2025年)攻击趋势显示,黑客通过钓鱼获取普通员工账号后,利用企业身份认证核心ADFS服务器的配置不当漏洞,将普通权限“升级”为高权限,从而“合法”访问云端系统。由于日志记录看似正常,这类攻击极难被发现。

本章小结: 一个孤立地看待系统、流程和人员的审计视角,无法揭示企业真正的风险敞口。网络安全部门必须将三者联动,建立一个综合的、动态的、以人为本的防御体系。

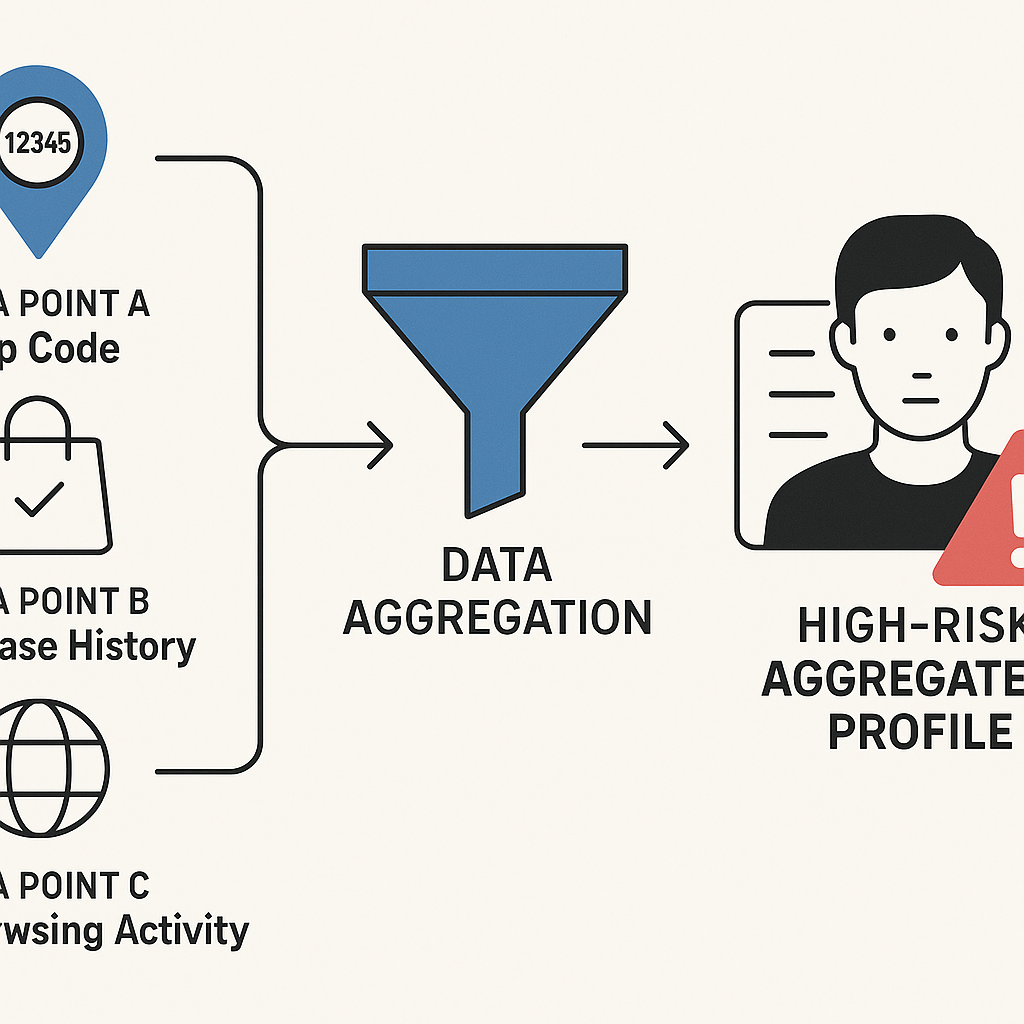

第三章:数据聚合的“隐形”风险——当无害信息变成致命武器

在数据驱动的时代,审计视角往往关注单一敏感数据(如身份证、手机号)的保护是否合规。然而,安全部门必须警惕一种更隐蔽的威胁——数据聚合风险。多个看似无害的非敏感数据点在聚合之后,可以描绘出精准的用户画像,从而构成严重的隐私和安全威胁。

定义与挑战

数据聚合风险(Data Aggregation Risk)指多个看似独立的、非敏感的数据(如邮政编码、购物记录、浏览行为)被收集并整合后,能够反推出个人身份或敏感信息。这种风险给人一种“虚假的安全感”,因为每个单一数据的采集似乎都“无伤大雅”。

案例分析:无处不在的数据聚合

智能终端的多维度违规: 工信部通报的智能门锁、摄像头等产品,在未单独告知的情况下收集人脸信息、位置数据和行为习惯。儿童智能手表更是将地理位置、通话记录、人脸识别等数据聚合传输。单个数据点或许已获授权,但聚合后便形成了对个人(尤其是未成年人)生活轨迹的全面监控,一旦泄露,后果不堪设想。

智能网联汽车的“数据巨兽”: 现代汽车每天收集海量的行驶轨迹、驾驶行为、车内音视频等数据。2023年丰田因人为失误泄露215万用户车辆数据,2024年宝马也因云服务配置错误导致数据泄露。这些事件凸显了海量、多维度汽车数据聚合后带来的巨大风险。

“二次号码”的数字遗产风险: 当一个手机号被运营商回收并重新分配,新用户可能通过该号码登录原用户的社交媒体甚至支付账户。调查显示,超过40%的二次号码持有者曾无意中访问到前任用户的私人信息。在这里,单一的电话号码成为了一把钥匙,聚合了前任用户散落各处的“数字遗产”,造成了严重的隐私泄露。

本章小结: 审计的视角可能停留在:“我们是否为收集‘邮政编码’获得了用户同意?” 而安全部门必须思考:“当‘邮政编码’、‘购物记录’和‘浏览历史’结合在一起时,会暴露什么?” 这种从合规思维到威胁建模思维的转变,是应对未来数据安全挑战的关键。

结论:从“合规驱动”到“风险驱动”——弥合审计与安防的认知差距

网络安全审计与网络安全部门的视角差异,本质上是两种不同思维模式的体现。

| 维度 | 审计视角 | 网络安全部门视角 |

|---|---|---|

| 核心目标 | 合规性:验证控制措施是否存在 | 有效性:确保控制措施能抵御真实攻击 |

| 工作模式 | 静态、时点性:基于检查清单,定期进行 | 动态、持续性:实时监控、威胁狩猎、应急响应 |

| 关注焦点 | 形式安全:文档、策略、认证 | 实质安全:配置、漏洞、实战表现 |

| 思维模式 | 合规驱动:满足法规和标准要求 | 风险/威胁驱动:识别和缓解对业务构成最大威胁的风险 |

为了构建真正的安全防线,企业必须超越“为了通过审计而安全”的陈旧观念。通过审计应被视为安全建设的最低标准,而非最终目标。领导层需要赋予网络安全部门足够的权限和资源,使其能够:

- 推动实质安全建设: 不仅要问“有没有”,更要问“好不好用”、“有没有效”。

- 建立整体防御观: 将系统、业务流程和人为因素视为一个整体进行风险评估和防护。

- 拥抱威胁建模思维: 主动预判新兴威胁,如数据聚合风险,并提前部署应对策略。

最终,当审计部门的“合规答卷”与安全部门的“实战攻防”能够同频共振,共同服务于风险驱动的大战略时,企业才能在日益复杂的网络威胁环境中,真正立于不败之地。