引言:重新审视网络安全的核心变量

在网络安全的宏大叙事中,人类长期被定位为不可预测的风险点——“最薄弱的环节”。然而,随着攻击手段日益狡猾和自动化防御的局限性愈发凸显,这一传统观念正面临深刻的挑战。将人类视为单纯的“问题”而非“解决方案”的一部分,已成为制约安全能力提升的瓶颈。本文旨在系统性地剖析人类因素在网络安全中的多维角色与深远影响。我们将超越传统观念,通过 错误 (Errors)、影响 (Influence)、作用 (Role)、价值 (Value) 和 应用 (Application) 五个核心分析角度,构建一个将人视为防御体系关键资产的全新战略框架,探讨如何将“人为风险”转化为组织最富智慧与韧性的“人体防火墙”。

1.0 错误 (Errors):剖析网络安全中的人为失误根源

本章旨在探究人为错误发生的本质、心理根源及其在网络安全事件中的具体表现,揭示错误并非简单的个人疏忽,而是复杂的系统性问题。

1.1 人为错误的本质:我们为何会犯错?

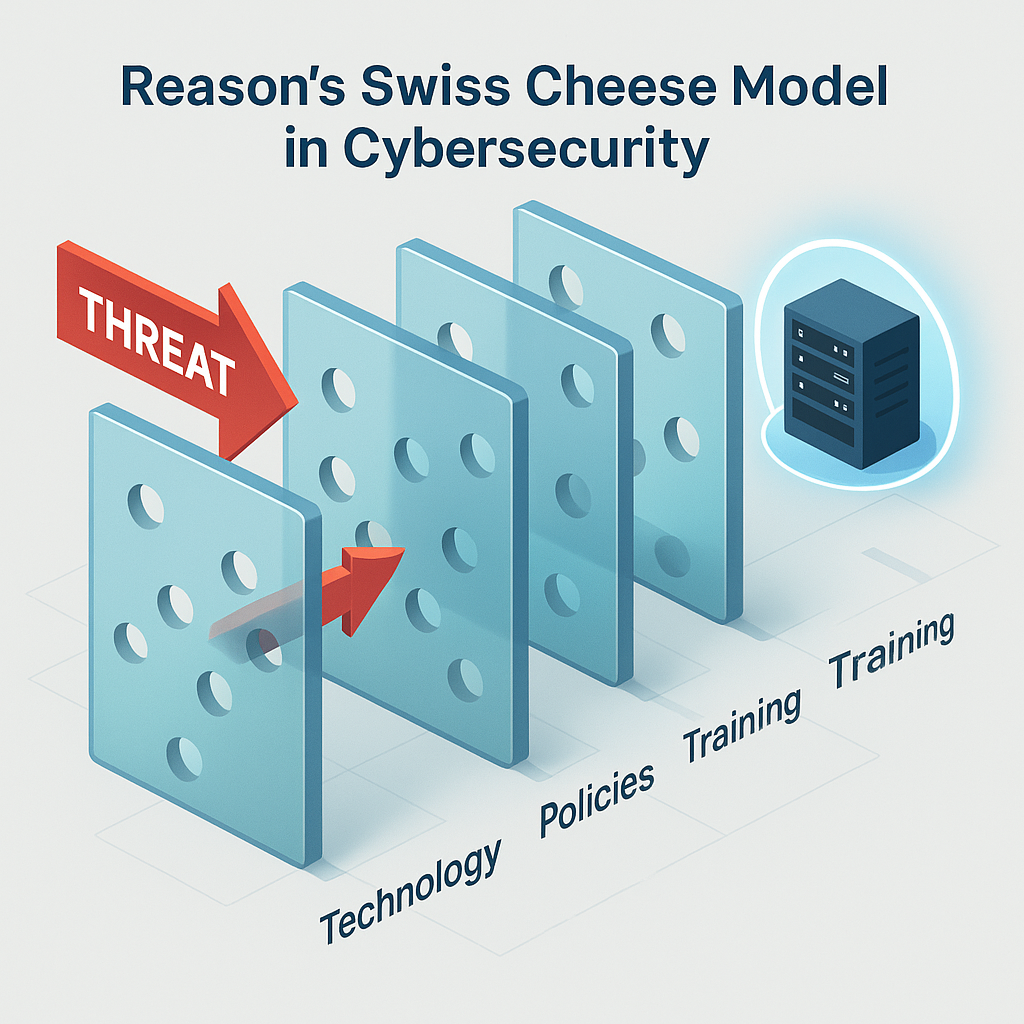

人为错误被定义为“未能按计划完成既定行动,或使用错误的计划来实现目标”。在网络安全领域,这些错误可以是无意的,也可以是故意的策略违规。詹姆斯·瑞森 (James Reason) 的“瑞士奶酪模型”为我们提供了一个深刻的系统性视角。

图1:瑞士奶酪模型 (Swiss Cheese Model) 该模型将组织的防御体系比作多层瑞士奶酪。每一层防御(如技术工具、安全策略、人员意识)都存在不可避免的“孔洞”(漏洞)。当这些孔洞在特定时刻偶然对齐时,威胁便能穿透所有防线,导致安全事故。这深刻地揭示了错误的系统性根源——事故的发生是多重因素共同作用的结果,而非仅仅归咎于最后环节的个人。

模型中的 主动失误 (Active Failures) 指的是一线人员在操作层面直接犯下的错误,其后果立即可见(如点击恶意链接)。而 潜在条件 (Latent Conditions) 则是由决策者或管理者造成的、潜伏在系统中的缺陷(如培训不足、流程不合理),它们为主动失误的发生创造了条件。

1.2 错误的心理学根源:认知与情感的“陷阱”

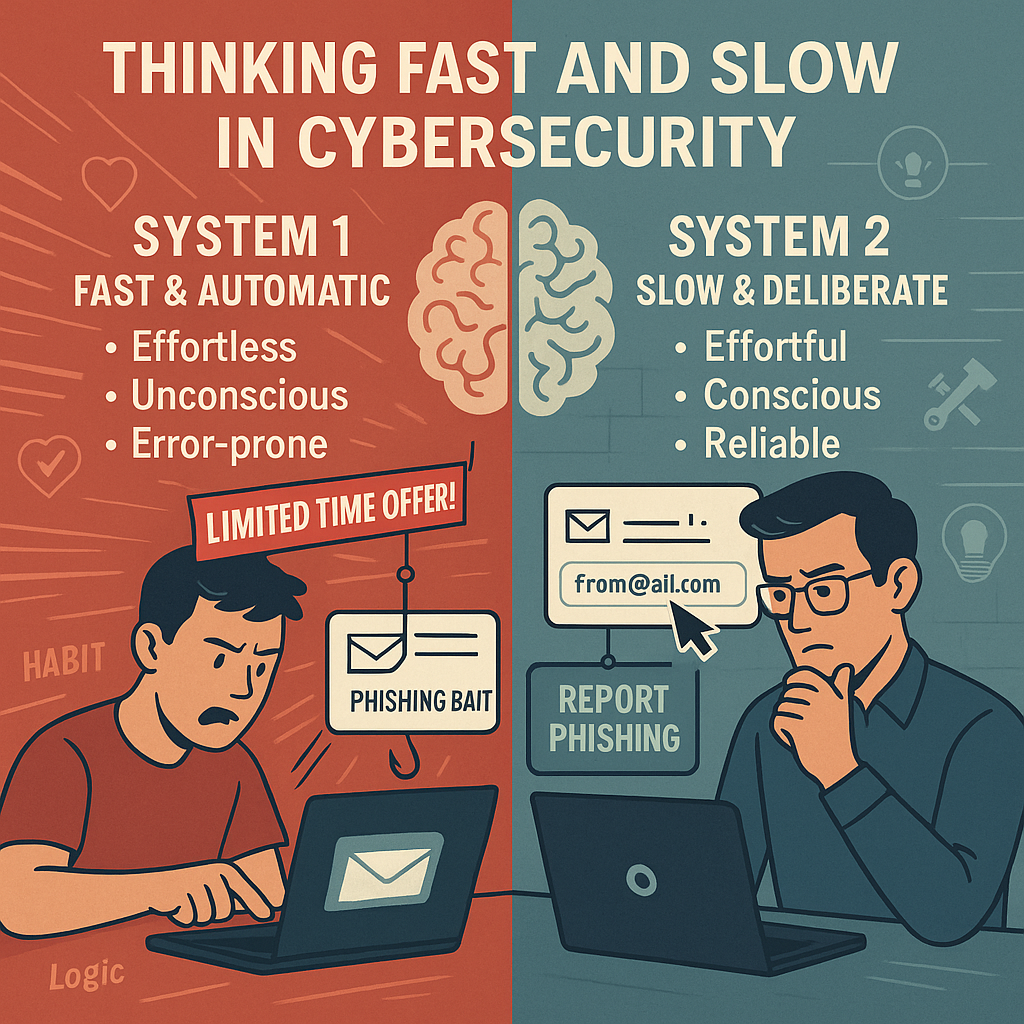

攻击者,特别是社交工程师,正是利用了人类固有的心理捷径和情感反应来诱导错误。这背后是双重加工理论 (Dual Process Theory) 的作用,即我们的大脑拥有两种思维模式:系统1(快速、直觉)和系统2(缓慢、分析)。攻击者总是试图让我们停留在系统1,从而利用我们的认知偏差。

图2:双重加工理论 (Dual Process Theory) 这张信息图对比了系统1思维(快速、自动、情绪化)和系统2思维(缓慢、费力、逻辑化)的特点。在网络安全场景中,社交工程攻击通过制造紧迫感或利用强烈情绪,迫使我们使用系统1进行决策,从而绕过系统2的理性分析,导致点击恶意链接或泄露信息等错误。

认知偏差 (Cognitive Biases) 是导致判断系统性偏离理性的思维定式,常见的有:

- 可用性启发法 (Availability Heuristic): 过分关注媒体大肆报道的某种攻击,而忽视了更常见但“平淡”的威胁。

- 确认偏差 (Confirmation Bias): 安全分析师可能只寻找支持其初步攻击假设的证据,从而错过攻击的全貌。

- 权威偏差 (Authority Bias): 员工收到伪装成CEO的紧急邮件时,不敢质疑其合法性,直接遵从指令。

- 乐观偏差 (Optimism Bias): “坏事不会发生在我身上”的心态,导致低估个人面临的风险,从而使用弱密码。

情绪驱动 (Emotional Manipulation) 更是社交工程攻击的核心武器,如利用恐惧与紧迫感、好奇心与贪婪、信任与同情心来操纵受害者。

2.0 影响 (Influence):塑造网络安全态势的多维因素

本章分析个体、组织和情境等不同层面的人类因素如何共同作用,对整体网络安全态势产生正面或负面的影响。

2.1 个体层面:谁更容易成为目标?

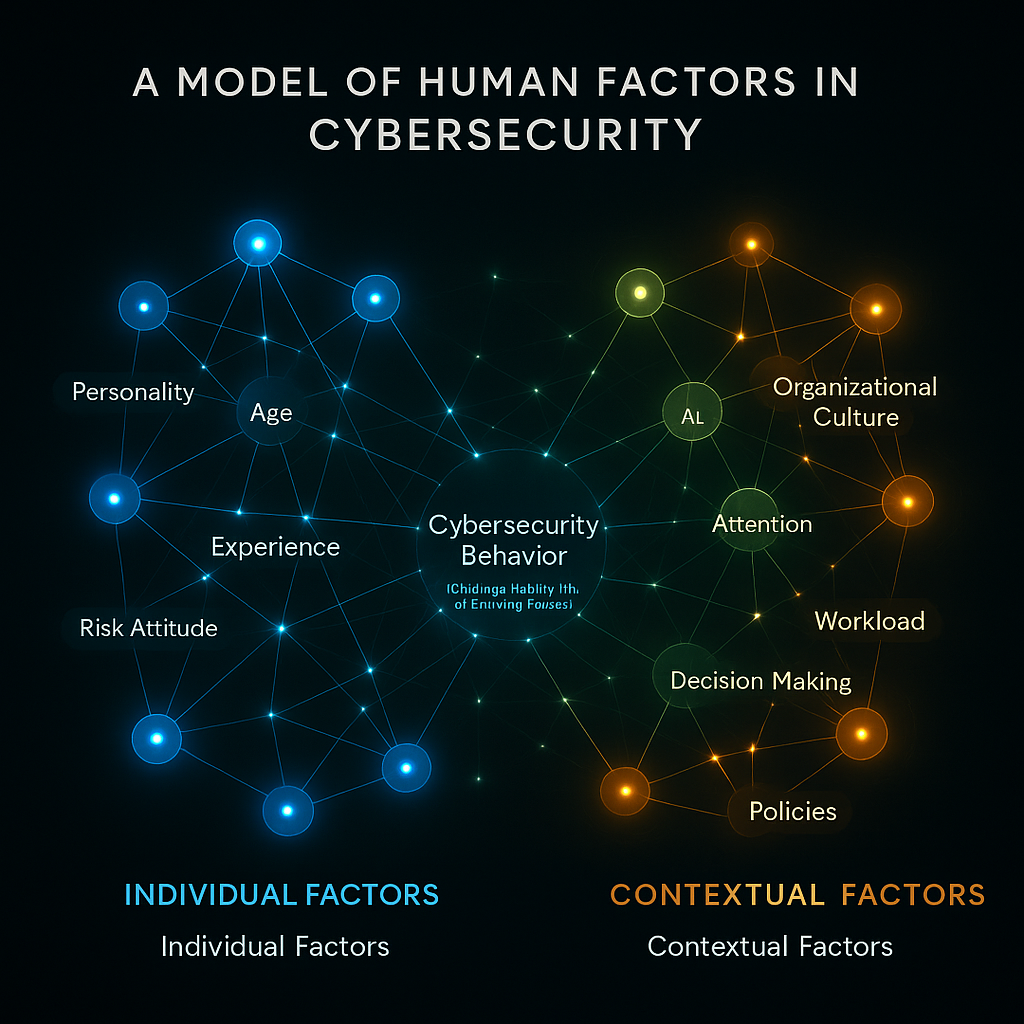

每个人的心理、性格和背景都会影响其安全行为。一个综合模型可以帮助我们理解这些复杂的相互作用。

图3:网络安全中的人类因素模型 此图展示了影响网络安全行为的三个主要维度。心理因素包括注意力、记忆和决策风格等认知过程。性格因素涉及人格特质(如大五人格)、风险偏好和控制点。人口统计因素则涵盖年龄、性别和文化背景。这些因素相互交织,共同决定了一个人在面对安全威胁时的反应。

人格特质 (Personality Traits):

- 大五人格 (Big Five): 研究表明,高尽责性与更强的安全合规行为正相关,而高宜人性可能因过度信任他人而更容易受骗。

- 黑暗人格 (Dark Triad): 具有马基雅维利主义、自恋、精神病态特质的个体,更容易从事内部破坏、故意违反政策等恶意行为。

心理状态与动机 (Psychological State & Motivation):

- 保护动机理论 (Protection Motivation Theory, PMT): 个体采取安全行为的意愿,取决于其对威胁(威胁有多严重?我有多脆弱?)和应对方案(这个方法有效吗?我能做到吗?)的综合评估。

- 技术压力 (Technostress): 过度的技术复杂性和频繁的安全警报会引发员工的疲劳和抵触情绪,反而降低安全行为的质量。

2.2 组织与情境层面:环境如何塑造行为?

组织安全文化是决定人类因素影响方向的关键。积极的文化将安全视为所有人的共同责任,而消极文化则会滋生风险。心理安全感,即员工相信可以报告错误而不会面临惩罚的氛围,是促进主动防御的土壤。同时,信息过载、多任务处理和远程办公等现代工作情境也极大地影响着员工的注意力资源,增加了犯错的概率。

3.0 作用 (Role):重新定义人在网络安全中的角色

本章旨在打破传统观念,探讨人类在防御体系中从被动风险点到主动防御者的角色转变。

3.1 从“最薄弱环节”到“人体防火墙”

虽然统计数据反复证明超过80%的安全事件根源于人为因素,但这恰恰说明了人类是攻防对抗的主战场。现代视角认为,人凭借其无与伦比的模式识别和情境理解能力,可以成为防御体系的“第一道防线”。

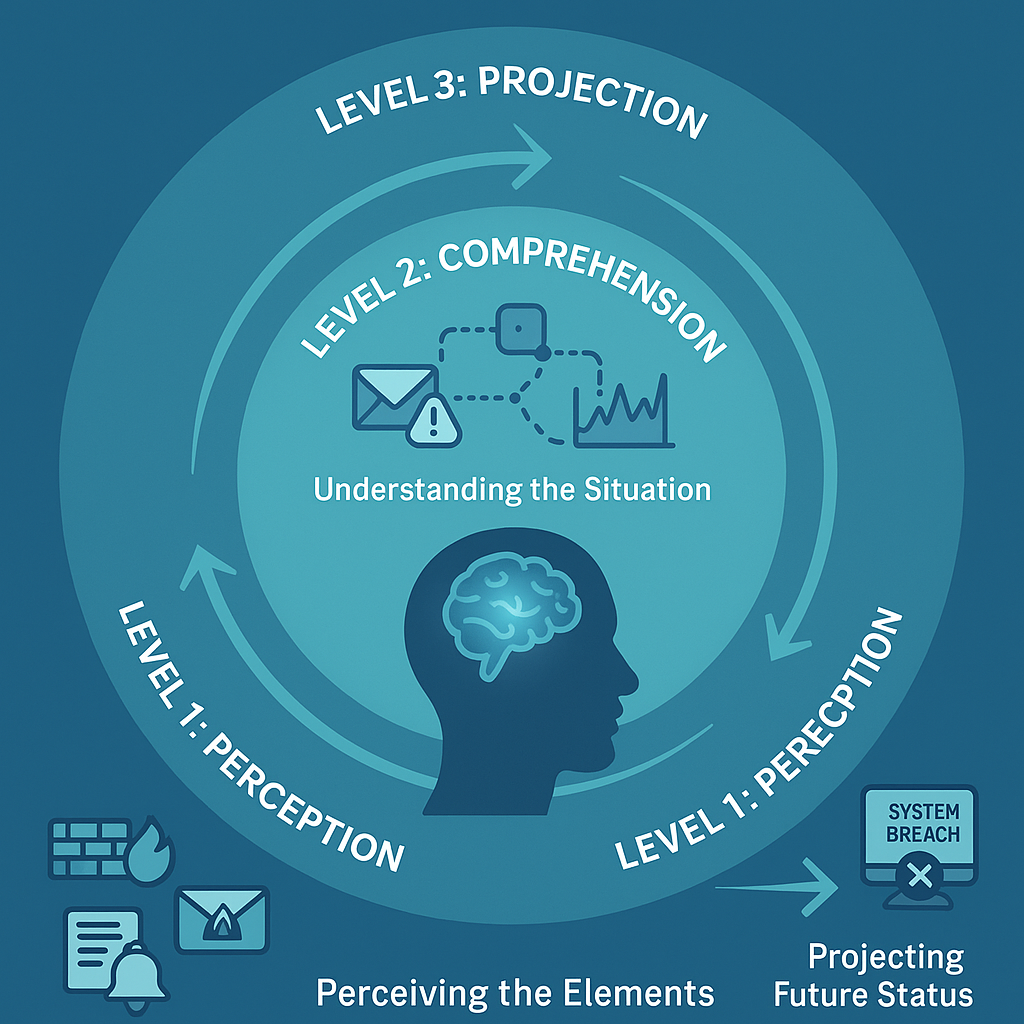

这种能力的理论基础是情境意识 (Situational Awareness, SA)。

图4:Endsley 的情境意识三层次模型 此模型描述了达成情境意识的三个认知阶段。第一层:感知 (Perception),察觉环境中的关键元素(“这封邮件的发件地址看起来很可疑”)。第二层:理解 (Comprehension),整合信息并明白其含义(“这是一个伪造的地址,意图模仿我们的供应商”)。第三层:预测 (Projection),预见其未来状态和后果(“如果我点击链接,可能会触发勒索软件攻击”)。一个具备高度情境意识的员工,就是一部智能的人类传感器。

在面对自动化系统失灵或前所未见的新型攻击时,人类的判断力、创造力和适应性是防御体系最后的、也是最可靠的保障。

4.0 价值 (Value):为何投资“人”是最高效的安全策略?

将人类因素纳入网络安全战略的核心价值体现在多个方面:

- 提升防御韧性 (Enhanced Resilience): 一个警觉的员工队伍能将攻击的“停留时间”从数月缩短到数小时,实现从被动防御到主动恢复的转变。

- 优化资源与降低成本 (Optimized ROI): 投资于有效的员工培训,其成本远低于应对一次重大数据泄露所带来的巨额财务罚款、业务中断和声誉损害。

- 构筑积极的安全文化 (Proactive Security Culture): 以人为中心的策略将安全从一种被动的“合规负担”转变为一种主动的、赋能的“个人技能”。

5.0 应用 (Application):构建以人为核心的安全保障能力

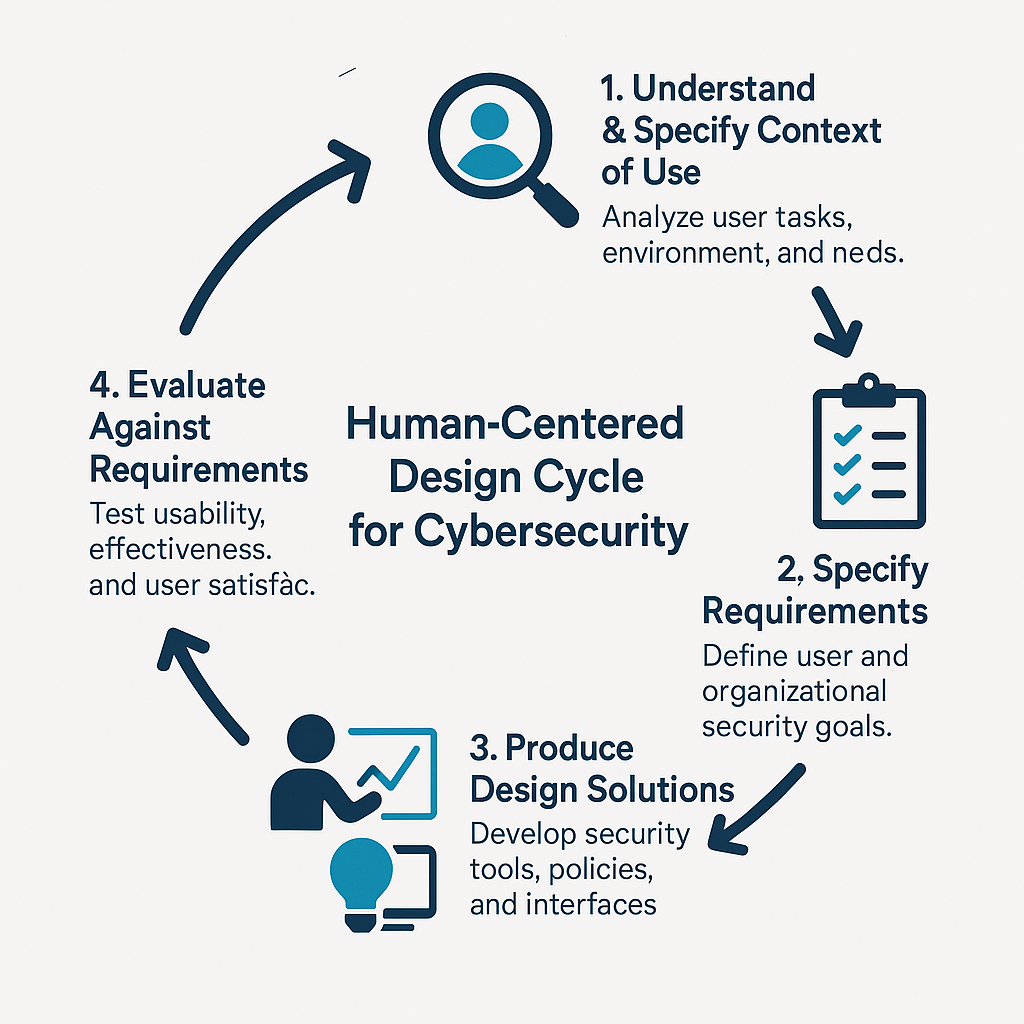

本章介绍如何将人类因素原理转化为具体的、可操作的网络安全保障能力。以人为本的设计 (Human-Centered Design, HCD) 周期为我们提供了行动框架。

图5:以人为本的网络安全设计周期 这个循环过程展示了如何系统地将人的因素整合到安全解决方案中。它始于识别用户需求和风险,通过分析任务和流程来理解问题根源,接着设计更易用、更有效的工具和策略,然后实施并最终评估其效果,形成一个持续改进的闭环。

5.1 教育、培训与技术设计的革新

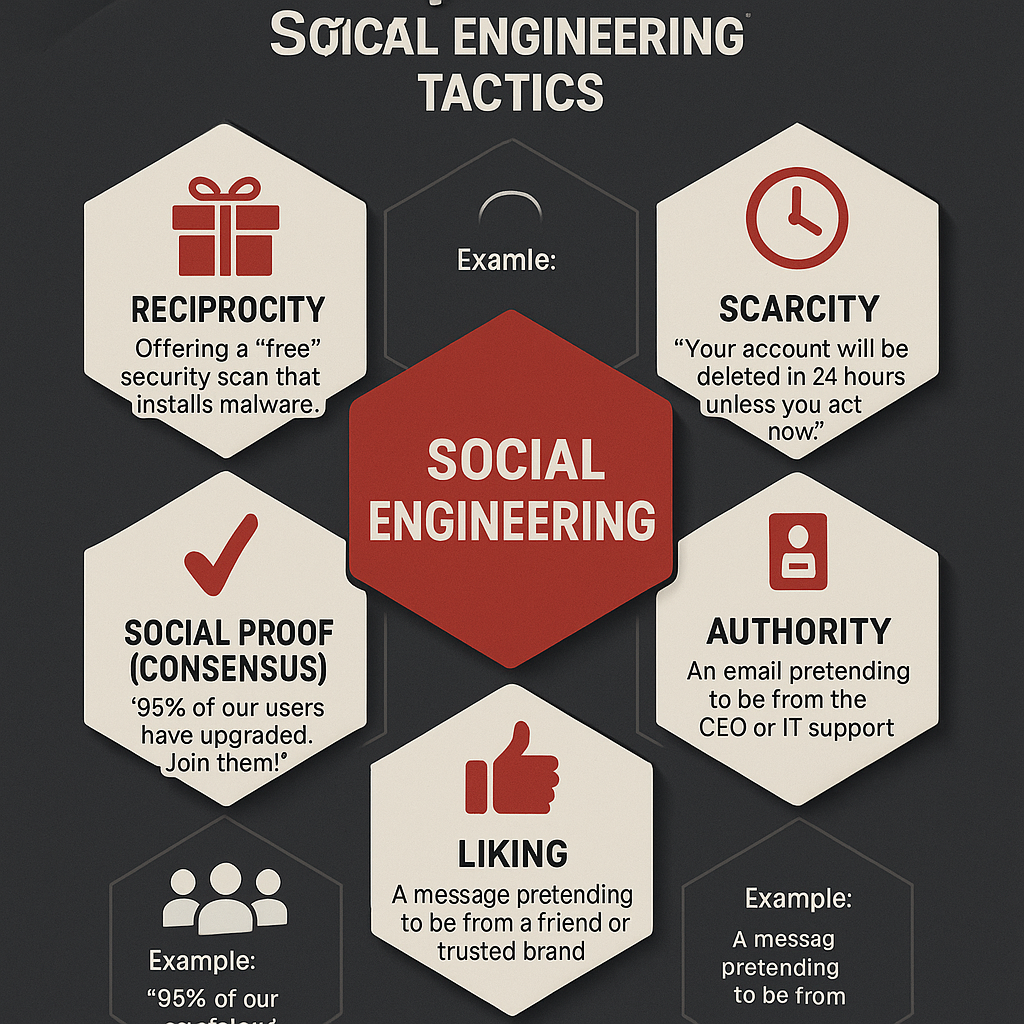

为了有效地对抗利用心理学原理的攻击,我们的防御策略也必须基于心理学。

图6:西奥迪尼影响力六大原则的应用 攻击者常常利用互惠、承诺与一致、社会认同、权威、喜好、稀缺这六大原则来操纵目标。例如,通过冒充IT部门(权威)发送紧急通知(稀缺)来要求用户提供密码。理解这些攻击策略是设计有效培训和防御机制的前提。

革新培训体系: 从一年一度的枯燥讲座,转向持续性的模拟钓鱼演练和游戏化 (Gamification) 学习,通过积分、徽章、排行榜等机制激发员工的内在学习动机。

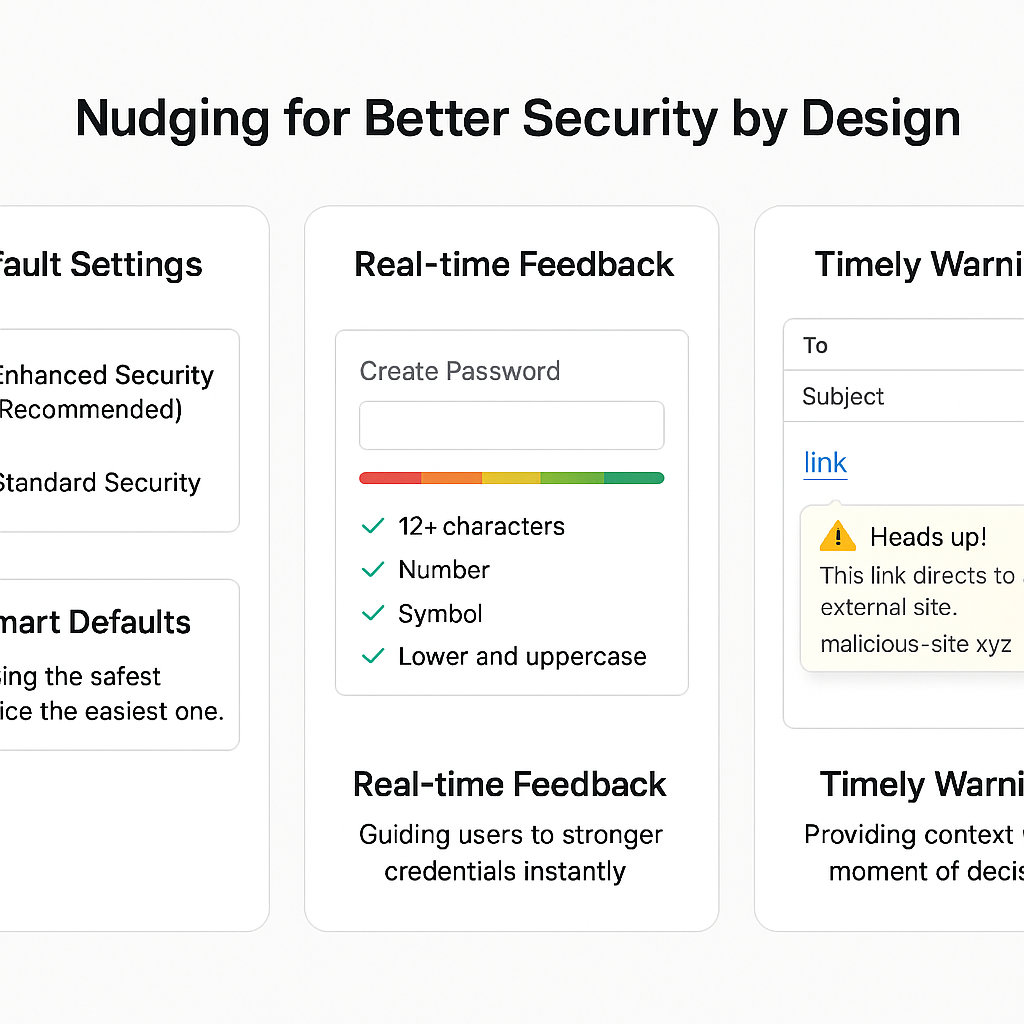

人性化技术设计:

- 以用户为中心的安全设计 (UCSD): 核心目标是让安全的操作变得更简单、更直观,如推广无密码认证、简化多因素认证(MFA)流程。

- 行为助推 (Nudging): 通过巧妙的设计,温和地引导用户做出更安全的选择。

图7:安全行为助推 (Behavioral Nudges) 此图展示了如何通过 subtle 的设计引导安全行为。默认选项 (Defaults) 可以将安全设置设为默认开启。反馈 (Feedback) 如密码强度指示器能实时告知用户其选择的安全性。凸显 (Salience) 则通过高亮显示警告信息,吸引用户注意。这些“助推”措施在不限制用户选择自由的前提下,显著提升了安全性。

5.2 组织与管理策略的优化

- 制定可行的安全策略: 避免制定过于严苛或不切实际的规则,因为这必然会导致员工为完成工作而寻找危险的“变通方法”。

- 建立正向激励机制: 公开表彰和奖励主动报告安全威胁的员工,而非仅仅惩罚犯错者。

- 整合人类因素到风险评估: 在评估组织整体风险时,应系统性地将人为错误的概率、潜在影响以及当前员工的安全技能水平作为关键变量纳入模型。

6.0 结论:迈向人机协同的未来安全生态

网络安全的未来,不在于试图用技术将人从系统中“彻底移除”,而在于通过深刻理解人类的行为、动机和局限性,将其赋能为防御体系中最智能、最富适应性的一环。技术提供了坚实的壁垒,而训练有素、具备高度情境意识的人类则提供了无可替代的智慧与韧性。最终的目标是实现尖端技术防御与强大的“人体防火墙”之间的无缝协同,共同构建一个能够抵御未来未知威胁的、更具弹性的整体安全生态系统。

参考文献

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQEg17UNpOOjdkw-RQ5LRKFm6h92V3feXV2xSl5Bx3HhXaWRrG9nb5EHdKSpHOf7BPUW8HzDcjnGDg0njM1B8FRhW6uNR3bJxEeHomSyYiknMG5eNIWl6D0t_oHWPkvcpT3QsnUzRoxUU0Et_dglMoZo5-H72gGhHl4RLVaZDgWEQ-bXXPb4OsntYmrgp5zv8WzQ2Adqo8aJZh4NFrBoSQflg2oIIQ==

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQH4RGV9c-BUkgAt__hDDL5H5m3Ei0YdVFTCbGb4G28Sgp3tULQ_UWsDoLLTgZeVndWh68Ba5ysQrGcX46kZxEzg65Cx1YaXscLJV8kH0762_uO6V0twh3YuP2xmK9T8dneVclcnbA8ftdc0Zci1jqvt4am9B1_nUNP1oIdoDzXEzxuwil3OOA==

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQEZs7akmUqW6a3gVZvTAe4cV14dHITuGKRsst5lzdGJ-sSp8JTXRLVPmfXHxut5dGFViS9Hzr8z6cu1hLktvi8AsE8Y_sFQ3q534x-U1ULXOsYV3zkDiQAVtj7GTtdyZiWfwbLczQayrotUxqiP4v_9JWh-BZ7sHXo_8mu5vnQv2PXDSexV15p23jCcorcdNqOetR9MUD6i4b_01zlpMnrHqQ==

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQHuk-15b_iBQSPw7RlhbdrhrSnl1NPvWW2ZFrXOmMiVjouuQgOAmQ6IVB1jd5QDkxTYSetiabSqnOUqI7Hdu3ibTUHK00t-IqImaHPtIGEJr-rmefSQMPRGNytB13GF-Jty9v4Qz96EYSPEmjpajI_8HCrLwOkctosBboP5tFC-dw==

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQFwd3unyzB1FwnB2x3PSw0yxmHA-kBb8upxGNTYbawTt5eDfoHYpRM4tTjVIEc3kQP-Z-rMEtQ0Fd5YJ7jYNimeOBVJREJsyMUif3lwAeyeXylD25AV8C_3zSWk2MThtNk=

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQE4y6941CrPf3yYkJTnA7KzUqPhMLrS3PDFMrWJiVOEzZ8LPq3dZqZd_zrz7ztVM83Z5_m0NNc1ojoo_mMfEygxMPL1AOC5u38xwujpM8T3AW2ko7K41H4njkG2m9nt5Ix4iI6Dl20eZ3GDMerLKEVEc_lHXDLz0Zc_7Izq1JYbtFuePD2khJY=

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQFlJ40ttq_HjLaBdi9X4IyP_yHknYqUu1NNdS9D8Dn6QeimxgdSbd-PUvglJC1wZ4VuIeawnkyKAKyaxUrIWsUyHAwGe48-CDc4xO3JphyG4aXXkEr_qoRbZOcaUg==

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQGdixeYC6b0jY4pKvQ98Vo8hmRVag2BJpG2FaA5eZqz-YwiCoxDGkbVkx-pqa0q0WbYpz4Puvzy0DmgpjQ35R3IYwsRwTdIdzAmYPNKJd2YHog7x1jlmx1YKb93o22PEo4ZpkHUNo6fY4T_LUWsQkaEIPARwsXoDwyxSkIHHDfZL_dngBu4zeddFnbOjaGLGBPJ78Q9axyeJBU7Sch79vY=

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQGdiLeZqPbCe-euWWxEb0YYOwotqvEtvUsrGqn3UUBYbQ-0irEzeZuW2Vy1gONcdx0igruDNZk3GtuX9wS79uEMlrb0EHshcwOSSm111fRlraWpYyOJ9oJefj1ZB-ngxEMl9D67hmN6lnIWPsUBxQqjL4G2Aa9nxWE0YhdnbfhI8_lORpmMw10Dok3KYQ==

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQElYvM9xqPgAOLQ6Q3ZMNLMr1U0h48xPzD2W6rujVzSrFNz8iz8zz4iWKCWqnN9NZLu8RLt0JUQipeH8klCu8b07ffHqB2t4ArYGTPBtIBfFCQ7Ri-yoAHOAlT3Q0LSo0chJrIQSxU52Sk0pkiKbD8Al62wdd1TrFSn_g==

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQHJzGvgmOrsIoLsGQ9eU5jTTnKCReDUixLzUAQN_thrBh8yhEjuTLRoRrBezRUri91au0qwlCKCL8U5eiNdbwoQtN6w7r1AjlDgdUHXRzzOhzkZGn3dhy2FksXZCNecZoKwHa837shjxeLnc-8ddY5iPGxV0gN1wVKyBQTcMCnkF9TP

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQHRExwmrBDMeze6e19uT5buZRobfzcbn0DsvQu0NnE3DF5CpGcjhnPpCL2VoB7H7eUUOc2np0xdz2sb9J56syxGwbiuoGEa4e3DB4DkctE6-RPNcvJ2BPvXt_LsCe4PyoY=

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQGlH6Fg_YEjglXvqcwNmKA6Qk-dsw6Bl9n3fdwnZ3-UWCHe_mncqT3_jTbA4ULPUlv9p7mOjYFLXC0-qZR20KMxoIgCsM742MlAG4yRrS1Ow8sfabRzg2QZD32xGDfw8141CigLlDVZmXRwdfXBhfW4lBTwo4bPI2mALGRKvEwQSA==

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQFhsmu4fOfqfVOVPpT-AtirDnxZf4xhbuapMV_G2C5YzBPfNSgmf7YFAK5XGBBElpwfiNAD6AhjWoq5gRWX-3UiSCrTRcis0aOdGxzt7d94w-FRhzSdT6W-rIhrrczeJBLQAPLHtzphy7Ksu_xte7xxCEWRkY6dRYqQLv60wRZ6YEya9MP6zOISG5uknFsQYUnX-czLLeiXEy6GsOUewpI=

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQH5Jm52tm5USAafGfIxXb_NF2tTu5azDa08uxxwNqdP_88rLIf50pZDsmTDklLE-Qnb8AFaOiNbUCm9PdgTeD_pVAkDL9n-rGW0Qm5LApW8PAW_zMt4dz_fjkjXfhwS3lfSf0-zvnIvVlY=

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQF84x8NWT6rtx8m4RildP71e5iGY5ZlntC9-iAEE-ggoiFdnsVRIHQzktUeofsNl1lQPk3xjoqzcbZySzjLoyHBuPvxcfn9QrAq2SsQQ6ET1HSFtyYoCvQgALkfuVK9CMKTakSTsI12MeAtO-fYq_3CsZfeOf_-vss1EEupIeAyGoCsP5oseqxv8mi50i-6HX3CjrZv0JLF_7scF80lt-0Q_4dXmMwmrNQ=

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQEjTKejPGCZT-5Rha1AdDJkEMRFguym00X-3ou2PEVaHQFo_FHUfH9nT2BhzDYGxK65Qjvq3m8dmWwIVlBQfLWnEUdnJQV4rE0ifhmWy6S_0zmT7mgTeq6XyDTPJf5PPxN-eqGEfO8=

- https://vertexaisearch.cloud.google.com/grounding-api-redirect/AUZIYQEjs4VTQAhIjpPUlhD3OyvsA84IpD11dxRZDuw1OfLcujqOX6ltjUpDtTY2JOZEzNmlbeMzwGfCvi9GIZ5_vFITxta6D520SSVCE6tac_cgoWKvz0nPYeLAa7kfuTOgkA==