生成式AI时代的纵深防御创新发展

1. 引言

1.1. 研究背景

随着生成式人工智能(Generative AI)与自主代理(Autonomous Agents)技术的爆炸式发展,全球网络安全攻防格局正在被深刻重塑。网络攻击已进入“倍速时代”,其频率、复杂性和智能化程度呈指数级增长 [1]。攻击者利用生成式AI能够自动化生成多态化恶意软件、构建高度逼真的钓鱼骗局,并执行被称为“高级持续性操控”(Advanced Persistent Manipulation, APM)的复杂攻击活动 [2, 3]。面对这种前所未有的威胁,传统的网络安全防御体系正承受着巨大的压力。

1.2. 核心问题

经典的“纵深防御”(Defense in Depth, DiD)策略,作为过去几十年网络安全的基石,其核心思想是通过部署多层次、冗余的安全控制来保护信息资产 [4]。然而,在智能化、自动化攻击面前,这种依赖静态规则和人工干预的传统模式显现出其固有的局限性,如响应滞后、告警疲劳以及边界防御理念的失效 [5]。因此,核心问题浮出水面:经典的纵深防御策略如何与生成式AI、自主代理及零信任等新兴安全范式有效结合,以实现创新性的演进,从而应对新时代的挑战?

1.3. 研究意义与结构

本文旨在系统性地梳理并构建一个在生成式AI时代下的新一代纵深防御理论框架。首先,文章将分析传统DiD的局限性,并深入探讨生成式AI在网络安全攻防中的“双刃剑”效应。随后,重点阐述AI如何赋能并重塑DiD的各个防御层面,特别是通过自主AI代理实现安全运营的革命性变革。此外,本文还将探讨AI增强型DiD与零信任架构(ZTA)的协同作用,分析当前面临的挑战,并展望未来的发展方向。通过这一系列分析,本文力图为构建能够主动适应未来威胁的弹性安全体系提供理论依据和实践指导。

2. 传统纵深防御 (DiD) 及其局限性

2.1. 传统 DiD 的核心理念

纵深防御(DiD)源于古老的军事防御策略,其理念是通过设置多道防线来层层消耗、延缓和阻止敌人的进攻 [4]。在网络安全领域,这一理念被转化为通过部署多层次、异构化、冗余的安全控制措施(包括物理、技术和管理层面)来保护关键信息资产 [6]。其核心思想是,假定任何单一的防御措施都可能被绕过或攻破,因此必须依赖层层递进的防线来确保整体安全。

2.2. 传统 DiD 的典型架构

传统的DiD架构通常是一个分层模型,自外而内依次为:

- 网络边界层:部署防火墙、入侵检测/防御系统(IDS/IPS)来过滤和监控进出网络的流量。

- 内部网络层:通过网络分段、访问控制列表(ACLs)等技术隔离不同区域,限制威胁的横向移动。

- 端点层:在服务器、工作站和移动设备上安装防病毒软件、主机防火墙等,保护终端设备安全。

- 应用层:采用Web应用防火墙(WAF)、安全编码实践等手段保护应用程序。

- 数据层:通过数据加密、数据防泄漏(DLP)和数据库访问控制来保护数据本身。

这一架构的本质是安全设备的“堆砌”,依赖于不同厂商、不同技术的安全产品协同工作。

2.3. AI 时代的局限性

随着云计算、混合办公模式的普及和AI驱动攻击的兴起,传统DiD的局限性愈发凸显:

- 被动与静态:防御策略往往是基于已知的攻击特征和固定的规则集,难以应对由AI生成的、快速演变的多态化恶意软件和自适应攻击手法 [5]。

- 响应滞后:传统防御体系严重依赖人工分析师对安全事件进行调查和响应。面对AI驱动的自动化、大规模攻击时,人工响应速度远慢于攻击速度,导致平均检测时间(MTTD)和平均响应时间(MTTR)过长 [7]。

- “告警疲劳”:大量的安全设备产生海量的、高度重复的告警,淹没了本已不堪重负的安全分析师。在这种情况下,真实且关键的威胁信号很容易被忽略,导致响应不力 [1]。

- 边界模糊:云计算和远程办公的普及使得传统的网络边界概念变得模糊不清。数据和应用分布在企业内外,依赖边界防御的理念已然失效,使得内部威胁和横向移动风险剧增 [6]。

3. 生成式 AI 对网络安全的影响

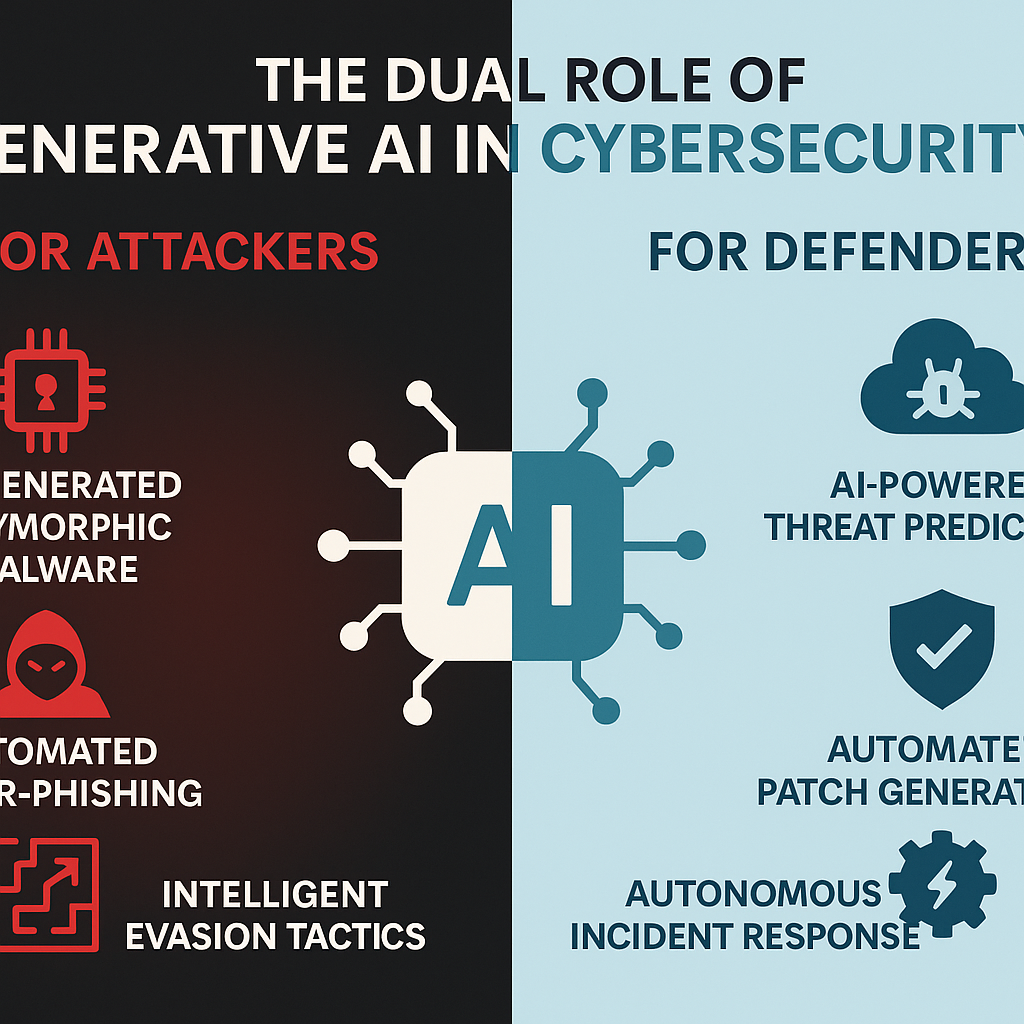

生成式AI对网络安全领域带来了颠覆性影响,它既是赋能攻击的利器,也是强化防御的神兵,呈现出鲜明的“双刃剑”特性。

3.1. 赋能攻击方:网络攻击的“高级持续性操控”

生成式AI极大地降低了网络攻击的技术门槛,同时显著提升了攻击的复杂度和成功率,催生了所谓的“高级持续性操控”(Advanced Persistent Manipulation, APM)攻击模式 [2]。

- 社会工程学攻击智能化:利用大型语言模型(LLM),攻击者可以大规模生成高度逼真、个性化且语法流畅的钓鱼邮件和欺诈信息。研究显示,自ChatGPT出现后,复杂的网络钓鱼攻击在短时间内激增了135% [3]。

- 深度伪造(Deepfake)的滥用:基于生成对抗网络(GAN)的语音克隆和视频合成技术被用于身份冒充和欺诈。例如,通过伪造CEO的语音指令进行金融诈骗的案件数量增加了30倍 [2]。

- 恶意软件自动化与多态化:AI可以辅助攻击者快速生成、混淆和变种恶意代码,使其能够轻易绕过基于静态特征签名的传统检测方法 [8]。

- 攻击工具的泛化:暗网上出现了专为网络犯罪设计的LLM,如WormGPT和FraudGPT,它们能够帮助缺乏专业技能的攻击者编写恶意代码、策划攻击活动,从而大幅降低了犯罪门槛 [2]。

3.2. 赋能防御方:网络防御的智能化升级

与此同时,生成式AI也为防御方提供了前所未有的能力,推动网络防御向智能化、主动化方向发展。

- 威胁情报分析:AI能够自动处理和分析来自全球的海量、多源异构的威胁情报数据,快速识别攻击模式、预测潜在威胁,并生成高质量的情报摘要 [9]。

- 代码审计与漏洞发现:利用AI分析源代码,可以自动化地发现潜在的安全漏洞和逻辑缺陷,其效率和覆盖范围远超传统的人工审计 [10]。

- 安全报告与沟通自动化:AI能够自动整合分析数据,生成全面、结构清晰且易于理解的安全分析报告,极大地提升了安全团队与管理层之间的沟通效率 [8]。

- 攻击模拟与防御演练:通过生成式AI创建高度逼真的攻击模拟场景,可用于持续测试和验证防御体系的有效性,帮助安全团队在可控环境中进行实战化演练 [9]。

4. 新范式:AI 增强的纵深防御

面对AI带来的挑战与机遇,纵深防御正从传统的被动堆砌模式,演进为一个主动、智能、自适应的全新范式。

4.1. 理念演进:从被动堆砌到主动智能

新一代DiD的核心理念是构建“AI原生”(AI-Native)的防御体系,其关键在于**“以模治模”**,即利用防御方的AI模型来对抗由攻击方AI驱动的威胁 [11]。防御路径也随之演进,从完全依赖人工的“手动”模式,逐步走向“辅助”、“增强”、“监督”,最终迈向“完全自主”的安全运营 [7]。

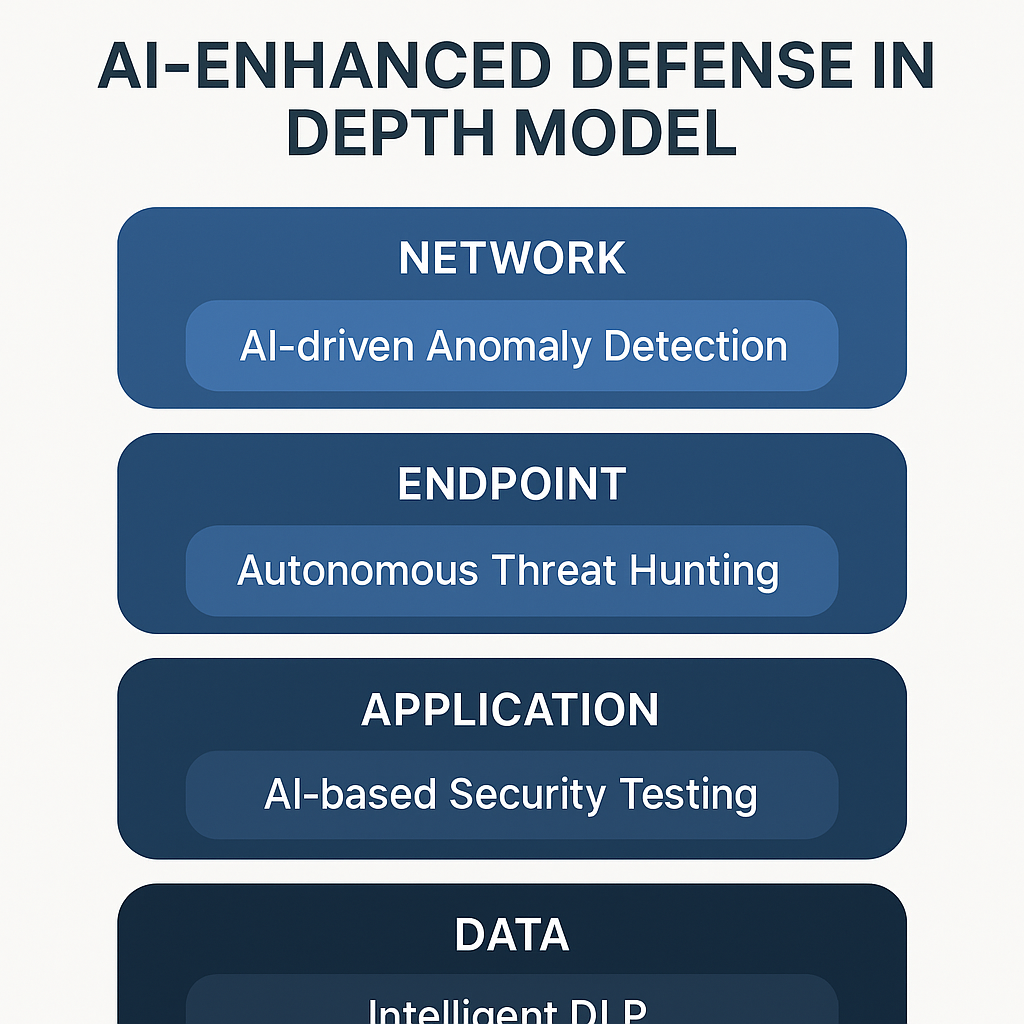

4.2. AI/ML 对 DiD 各层面的增强

AI与机器学习(ML)技术并非简单地增加一个新的防御层,而是渗透并增强了DiD的每一个层面。

| 防御层面 | AI/ML 增强功能 |

|---|---|

| 预测与感知层 | - 预测性威胁分析:通过分析历史数据和威胁情报,预测潜在攻击目标和路径。 - 智能态势感知:实时聚合全网安全数据,自动识别异常行为基线,提供全局安全视野。 |

| 防护与检测层 | - 网络/边界:AI驱动的加密流量分析、DGA(域名生成算法)恶意域名检测、智能访问控制。 - 端点:AI增强的次世代防病毒软件(NGAV)和端点检测与响应(EDR),通过行为分析检测未知威胁。 - 应用/数据:AI驱动的自动化代码安全审计(SAST/DAST)、智能数据防泄漏(DLP)及内容安全分析。 |

| 响应与运营层 | - 自主AI代理:自动化执行威胁搜寻、警报分类、事件调查和响应处置。 - 智能编排(SOAR):AI代理利用LLM的推理能力和API集成,自主选择和执行最佳响应剧本,显著降低MTTD和MTTR。 |

这一体系的核心是向**自主安全运营中心(Autonomous SOC)**的演进。在自主SOC中,自主AI代理(Agentic AI)能够协同工作,模仿甚至超越人类分析师,自动完成警报分类、威胁情报丰富、事件调查和响应处置等一系列复杂任务,将人类专家从繁琐的重复性工作中解放出来 [7, 12]。

4.3. 扩展的防御纵深:保护 AI 自身的基础设施

AI增强型DiD不仅利用AI来防御传统资产,还必须将防御纵深扩展至AI系统本身。这构成了一个新的防御层面,因为AI基础设施自身也带来了新的攻击面 [11, 13]。

- 新的攻击面:包括承载模型的算力基础设施、用于模型训练的语料数据、模型本身(易受提示注入、模型逆向、数据投毒等攻击)以及包含AI能力的智能应用供应链。

- 针对AI系统的“三道防线”:业界已提出针对AI智能体的纵深防御框架,通过建立输入校验、运行时监控和输出过滤等机制,构建起针对提示注入(Prompt Injection)、数据泄露和过权代理(Over-powered Agent)等新型攻击的纵深防御体系 [2]。

5. 与零信任架构 (ZTA) 的协同效应

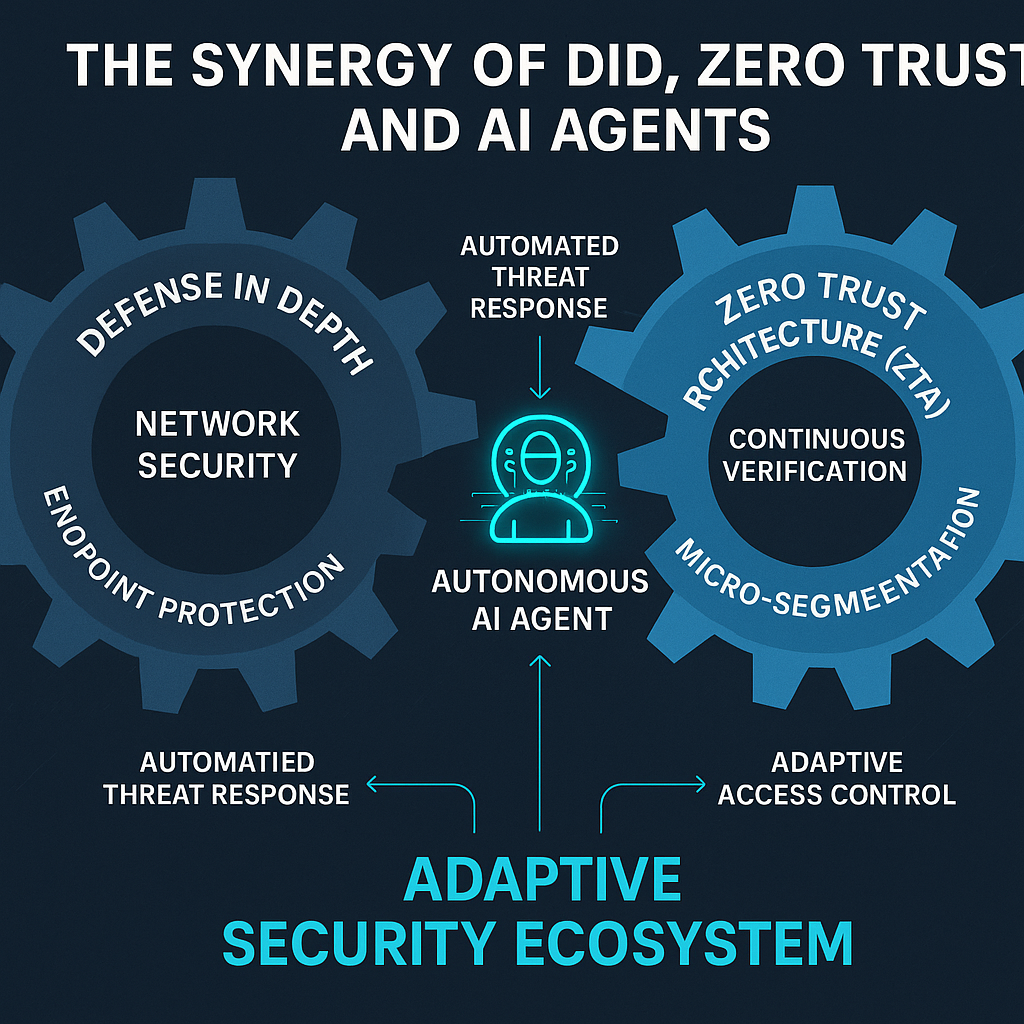

AI增强型纵深防御并非孤立存在,它与零信任架构(ZTA)的深度融合是构建下一代安全体系的关键。

5.1. DiD 与 ZTA 的互补关系

DiD与ZTA并非相互替代,而是天然的互补关系 [14]。

- DiD 提供了分层、冗余的安全控制平面,构成了防御的“深度”。

- ZTA 提供了贯穿所有层级的动态信任验证机制,构成了防御的“准度”。

两者的结合,解决了传统DiD因边界模糊而失效的问题,以及在统一身份管理和主动验证机制上的不足。ZTA的“永不默认信任,始终持续验证”原则,为DiD的每一层都注入了动态的、细粒度的访问控制能力 [15]。

5.2. AI 作为协同的“智能引擎”

AI在DiD与ZTA的融合中扮演着至关重要的“智能引擎”角色,它将两者无缝地融合在一起,构成一个自适应的安全生态系统 [16]。

- 持续验证与动态授权:自主AI代理能够持续分析用户行为、设备健康状态、网络环境和请求上下文,为ZTA的策略决策引擎(Policy Engine)提供实时的、智能化的风险评估依据。当检测到异常时,AI代理可以驱动ZTA动态调整授权,例如从允许访问降级为只读,或直接撤销访问权限 [7]。

- 微隔离的智能实现:AI可以根据应用的通信模式和业务逻辑,自动推荐和生成最优的微隔离策略,从而在庞大复杂的云原生环境中高效地限制威胁的横向移动。

- 身份中心的安全:AI将ZTA的验证原则扩展到所有通信渠道,包括电子邮件、协作平台等,通过实时分析沟通语境和行为模式,评估信任度并动态调整权限,从而构建起一个全方位的身份安全体系 [2]。

6. 挑战与未来展望

尽管AI增强型纵深防御前景广阔,但其实施与发展仍面临一系列严峻挑战。

6.1. 主要挑战

- AI 自身的安全性:AI模型并非坚不可摧。它们面临着对抗性样本攻击、模型窃取、数据投毒和后门攻击等内生安全问题。如果防御方的AI系统被攻破,其后果将是灾难性的 [13]。

- 数据隐私与合规性:AI系统的运行和训练依赖海量数据,这引发了关于数据隐私的严重关切。如何在利用数据的同时,遵守GDPR等日益严格的隐私法规,是一个巨大的合规挑战 [12]。

- 人才短缺:目前市场极度缺乏既精通AI技术又具备深厚网络安全知识的复合型人才。这种人才鸿沟是推广和落地AI驱动安全策略的主要障碍之一 [13]。

- 可解释性与责任界定:许多先进的AI模型(尤其是深度学习模型)如同一个“黑盒”,其决策过程难以解释。当一个自主AI代理做出错误的防御决策并造成损失时,如何进行责任追溯和审计将变得异常复杂 [12]。

6.2. 未来展望

- “AI 对抗 AI”成为常态:未来的网络安全攻防将演变为一场以AI为核心的、持续不断的智能博弈。攻防双方都将利用更先进的AI模型进行策略演化和实时对抗 [9]。

- 完全自主的SOC成为可能:随着AI代理技术的成熟,由多个专业AI代理协同工作的完全自主安全运营中心将从概念走向现实。人类专家的角色将从执行者转变为监督者和战略决策者,专注于处理最复杂、最具创造性的安全挑战 [7]。

- AI安全治理体系的建立:为了应对AI带来的风险,全球范围内的行业组织和政府机构将加速推动建立针对AI系统的安全标准、评测体系和法律法规,确保AI技术的可信、可控和负责任发展 [13]。

- 安全范式彻底转变:防御理念将从传统的“事件响应”模式,彻底转向基于AI预测能力的“前置式主动防御”(Proactive Defense)。安全体系将能够在威胁发生之前预测风险、模拟攻击并自动部署防御措施。

7. 结论

生成式人工智能的浪潮并未宣告纵深防御策略的终结,反而以前所未有的力量催化其向一个更动态、更智能、更具自适应能力的“AI增强型纵深防御”生态系统演进。新一代DiD的核心是AI驱动、与零信任架构深度融合,并强调对AI自身安全的全方位防护。它不再是静态的安全设备堆砌,而是一个能够感知、预测、响应和自我学习的有机整体。

展望未来,人机协同将是驾驭这一变革的关键。网络安全专家需要从繁琐的操作中解放出来,转而成为AI系统的“指挥官”和“训练师”。唯有通过驾驭AI的强大力量,并将其与经过时间检验的安全原则相结合,我们才能构建出真正能够主动适应未来未知威胁的弹性安全体系。

参考文献

- Qianjia.com. (2024). 生成式AI如何颠覆网络安全?机遇与挑战并存 (How Generative AI is Disrupting Cybersecurity: Opportunities and Challenges).

- Icloudnews.net. (2024). 生成式AI时代下的“纵深防御”新发展 (New Developments in "Defense in Depth" in the Era of Generative AI).

- Secrss.com. (2023). 从“深度伪造”看生成式AI的网络安全风险 (Cybersecurity Risks of Generative AI from the Perspective of "Deepfake").

- Zvelo.com. (2023). What is Defense in Depth (DiD)?.

- Palo Alto Networks. (2024). 生成式AI网络安全入门指南 (A Beginner's Guide to Generative AI in Cybersecurity).

- Microsoft. (2023). Microsoft Cybersecurity Reference Architectures (MCRA).

- Stellar Cyber. (2024). 自主SOC内部:代理AI和下一个安全前沿 (Inside the Autonomous SOC: Agentic AI and the Next Security Frontier).

- Fortinet. (2023). 生成式AI与网络安全:是敌是友?(Generative AI and Cybersecurity: Friend or Foe?).

- PwC. (2024). 普华永道全球人工智能研究报告:抓住生成式AI机遇 (PwC Global AI Study: Seizing the Generative AI Opportunity).

- China Academy of Information and Communications Technology (CAICT). (2023). 人工智能安全白皮书 (AI Security White Paper).

- Secrss.com. (2024). 绿盟科技发布大模型安全“一三五”防御新理念 (NSFOCUS Releases New "135" Defense Concept for Large Model Security).

- IBM. (2024). IBM Brings Generative AI to Threat Detection and Response.

- Huawei. (2023). 构筑AI安全防线,护航智能世界 (Building an AI Security Defense Line to Protect the Intelligent World).

- Identity Management Institute. (2023). Integrating Defense in Depth with Zero Trust Architecture.

- CSDN. (2024). 纵深防御与零信任 (Defense in Depth and Zero Trust).

- Chaitin Technology. (2023). “人工智能+”赋能网络安全主动防御体系建设 (Empowering Proactive Cybersecurity Defense Systems with "AI+").