Vibe Hacking: AI驱动下的渗透测试新范式

1. 核心洞察:迎接 Vibe Hacking 时代

网络安全攻防的格局正在被人工智能(AI)深刻重塑。一个名为 “Vibe Hacking”(氛围黑客) 的新兴范式已经出现,它代表了从传统“技术驱动”攻击向量“意图驱动”攻击的根本性转变。

什么是 Vibe Hacking? Vibe Hacking 是一种利用大型语言模型(LLM)和 AI 代理(Agent)执行复杂网络攻击的新型方法论。攻击者不再需要精通编程或复杂的工具链,只需通过自然语言向 AI 描述攻击的“氛围”(Vibe)或高层意图(例如,“帮我找到这个网站的所有漏洞并获取访问权限”),AI 代理便能自主地规划、分解并执行从信息侦察、漏洞利用、恶意代码生成到权限维持的全流程攻击。

1.1 Vibe Hacking 的关键影响

| 影响维度 | 描述 |

|---|---|

| 技术门槛 | 急剧降低。攻击者角色从“工匠”转变为“导演”,无需编写每一行代码,只需下达指令。这使得“一人即团队”的攻击成为可能。 |

| 自动化程度 | 极高。AI 代理能够自动化执行完整的攻击链,包括分析被盗数据、精准设定勒索金额、撰写具备心理学技巧的勒索文案。 |

| 破坏性与规避性 | 显著增强。AI 可生成具备多态性、能规避传统签名检测的恶意软件,并能根据目标环境实时迭代攻击策略,直至找到防御缺口。 |

| 防御挑战 | 颠覆性的。传统防御体系难以应对由意图驱动、动态生成的攻击。这要求防御方也必须采用 AI 驱动的思维和工具来应对。 |

本指南旨在揭示 Vibe Hacking 的核心机制,并阐述如何构建、编排和利用这一新范式来重塑自动化渗透测试与红队演练,从而使防御者能够理解、模拟并最终战胜新一代的 AI 驱动威胁。

2. Vibe Hacking 技术架构解析

Vibe Hacking 并非魔法,它依赖于一套逻辑清晰、组件化的技术架构。这个架构将 AI 的“大脑”与渗透测试工具的“手臂”无缝连接,构成了实现意图驱动攻击的基础。

2.1 大脑:AI Agent 与意图理解

AI 代理是 Vibe Hacking 的核心执行者。它们基于“Vibe Coding”理念,将高层级的自然语言意图转化为具体的、可执行的步骤。

- 主流 CLI Agent 概览:这些工具是 Vibe Hacking 的“引擎”,提供了将意图转化为行动的能力。

| 工具 | 提出者/公司 | 核心特点(在Vibe Hacking中的作用) |

|---|---|---|

| Kiro | AWS | 规范驱动:能够将模糊的攻击“氛围”转化为结构化的攻击计划和代码。 |

| Qoder | 阿里巴巴 | 自主模式:在“Quest”模式下,可自主完成从漏洞发现到测试的全流程任务。 |

| Claude Code | Anthropic | 终端原生代理:能直接在攻击者终端内运行,无缝集成现有工作流,实现隐蔽操作。 |

| Gemini CLI | ReAct 循环:通过“思考-行动”循环进行决策,能与本地系统命令深度交互,执行侦察任务。 |

2.2 任务简报:agent.md 提供上下文与规则

在军事行动中,任务简报(Mission Briefing)至关重要。在 Vibe Hacking 中,agent.md 文件扮演了同样的角色。它是一个标准化的 Markdown 规范,为 AI 代理提供行动所需的上下文和交战规则 (Rules of Engagement, RoE)。

- 核心作用:

- 提供项目上下文:告知 AI 代理目标的技术栈、架构等。

- 定义工具使用规范:明确规定应使用哪些工具、哪些参数,以及输出格式。

- 设定行为边界:例如,禁止执行破坏性操作,或规定扫描速度以保持隐蔽。

通过 agent.md,我们可以确保 AI 代理在执行“Vibe”时,其行为是可预测、可控且符合项目要求的,就像一个训练有素的人类团队成员。

2.3 神经中枢:MCP 实现工具的动态编排

如果 AI 代理是“大脑”,Kali 工具集是“手臂”,那么模型上下文协议 (MCP) 就是连接两者的“神经中枢”和“控制总线”。

- 模型上下文协议 (Model Context Protocol): 一个开放标准,旨在统一 AI 代理与外部工具(如 Kali 中的

nmap,sqlmap)的通信方式。它像一个通用的“USB-C”接口,让任何工具都能以标准方式被 AI “理解”和调用。 - 多智能体控制平面 (Multi-Agent Control Plane): 一个更宏观的架构概念,负责调度多个 AI 代理、管理任务状态、执行安全策略。

MCP的核心价值:

- 动态工具发现:AI 代理不再需要预知所有工具。它可以向 MCP 查询:“我需要一个能扫描子域名的工具”,MCP 会返回合适的工具及其用法。

- 状态与上下文管理:在多步骤攻击中,MCP 负责维护会话状态(如已发现的域名、已确认的端口),确保每一步决策都基于最新情报。

- 权限与策略控制:MCP 是安全策略的执行者,控制哪个代理能对哪个目标使用哪个工具,并记录所有活动以备审计。

3. 构建 Vibe Hacking 引擎:集成 LLM 与 Kali Linux

Vibe Hacking 的实现,依赖于一个能够将上述架构落地的通用框架。该框架的核心是将意图理解、任务规划、工具执行和状态管理等职责解耦,并通过 MCP 协议连接。

3.1 通用架构蓝图

- 用户/攻击者通过 CLI/UI 输入高层意图(“Vibe”)。

- LLM 核心 (意图解释器) 将意图分解为一系列结构化的攻击步骤。

- Agent 执行器 (任务协调器) 接收步骤,并查阅

agent.md获取执行细则。 - 执行器通过 MCP 控制平面 发出标准化的工具调用请求。

- MCP 将请求路由到对应的 Kali 工具适配器。

- 适配器将标准请求翻译为具体的 Shell 命令 (如

nmap -sS -p- 192.168.1.1) 并执行。 - 工具输出被适配器解析为结构化数据,通过 MCP 返回。

- LLM 核心接收结果,更新状态,并规划下一步行动,形成闭环。

3.2 核心组件:Kali 工具适配器

工具适配器是连接 MCP 标准化世界与 Kali 命令行现实世界的“翻译官”。每个适配器负责将一个或一类 Kali 工具“封装”成 MCP 服务。

伪代码示例:Nmap 适配器 (Python)

class NmapAdapter:

def execute(self, mcp_request):

"""

将标准的 MCP 请求翻译为 nmap 命令并执行。

mcp_request = {

"tool": "nmap_scanner",

"params": { "target": "192.168.1.1", "stealth": True, "ports": "1-1000" }

}

"""

params = mcp_request.get("params", {})

target = params.get("target")

if not target:

return {"status": "error", "message": "Target is required"}

command = ["nmap"]

if params.get("stealth"):

command.append("-sS") # 隐蔽扫描

ports = params.get("ports", "1-65535")

command.extend(["-p", str(ports)])

command.append(target)

try:

result = subprocess.run(command, capture_output=True, text=True, check=True)

# 将 nmap 的文本输出解析为结构化的 JSON 数据

parsed_output = self.parse_nmap_output(result.stdout)

return {"status": "success", "data": parsed_output}

except subprocess.CalledProcessError as e:

return {"status": "error", "message": e.stderr}

def parse_nmap_output(self, text_output):

# 此处省略解析逻辑...

return {"open_ports": [...]}这个适配器使得 AI 代理无需关心 nmap 复杂的参数,只需通过 MCP 发送 { "tool": "nmap_scanner", ... } 即可完成扫描。

4. 编排 Vibe Hacking 战役:自动化工作流

复杂的 Vibe Hacking 攻击不是单一步骤,而是一场多阶段的战役 (Campaign)。借鉴 n8n 和 dify 等低代码平台的设计哲学,我们可以通过可视化的工作流来编排这些战役。

- 节点 (Node): 代表战役中的一个原子操作(如

subfinder扫描、nmap扫描)。 - 连接 (Connection): 定义了节点之间的数据流和执行顺序,将上一步的输出作为下一步的输入。

- 触发器 (Trigger): 定义战役的启动条件(如手动触发、接收到告警)。

- 逻辑控制 (Logic Control): 实现条件分支(IF/ELSE)和循环(Loop),使战役能够根据实时结果动态调整。

4.1 战役计划:工作流定义 (YAML)

我们可以使用 YAML 或 JSON 来定义一个人类可读、机器可执行的“战役计划”。

示例:Web 应用基础扫描战役

name: "Web Application Basic Scan Campaign"

description: "A Vibe Hacking campaign to perform recon and vulnerability scanning."

# 定义战役的启动方式和输入

trigger:

type: "manual"

inputs:

- name: "target_domain"

type: "string"

label: "Target Domain"

required: true

# 定义战役中的所有节点(行动步骤)

nodes:

- id: "subdomain_scan"

tool: "subfinder" # 调用 subfinder 工具

description: "Find all subdomains for the target."

args:

-d: "{{ trigger.inputs.target_domain }}"

output: "subdomains_file" # 定义输出变量

- id: "port_scan"

tool: "nmap" # 调用 nmap 工具

description: "Scan open ports on discovered subdomains."

depends_on: "subdomain_scan" # 依赖上一步

args:

-iL: "{{ nodes.subdomain_scan.output.subdomains_file }}" # 引用上一步的输出

-p-: "1-65535"

-oG: "nmap_results.grep"

output: "nmap_grepable_report"

- id: "vulnerability_scan"

tool: "nuclei" # 调用 nuclei 工具

description: "Run vulnerability templates against live hosts."

depends_on: "port_scan"

args:

-l: "{{ nodes.port_scan.output.nmap_grepable_report }}" # 输入需要经过格式化

-t: "cves/,technologies/"

-json: true

output: "vulnerabilities_json"这份 YAML 文件清晰地定义了一场自动化渗透测试战役的完整流程,AI 代理将严格按照此“战役计划”执行。

5. Vibe Hacking 实战演练:自动化渗透测试

现在,我们将通过一个端到端的演练,展示 Vibe Hacking 如何在实践中运作。

目标: 对指定域名进行自动化的信息收集与漏洞扫描。

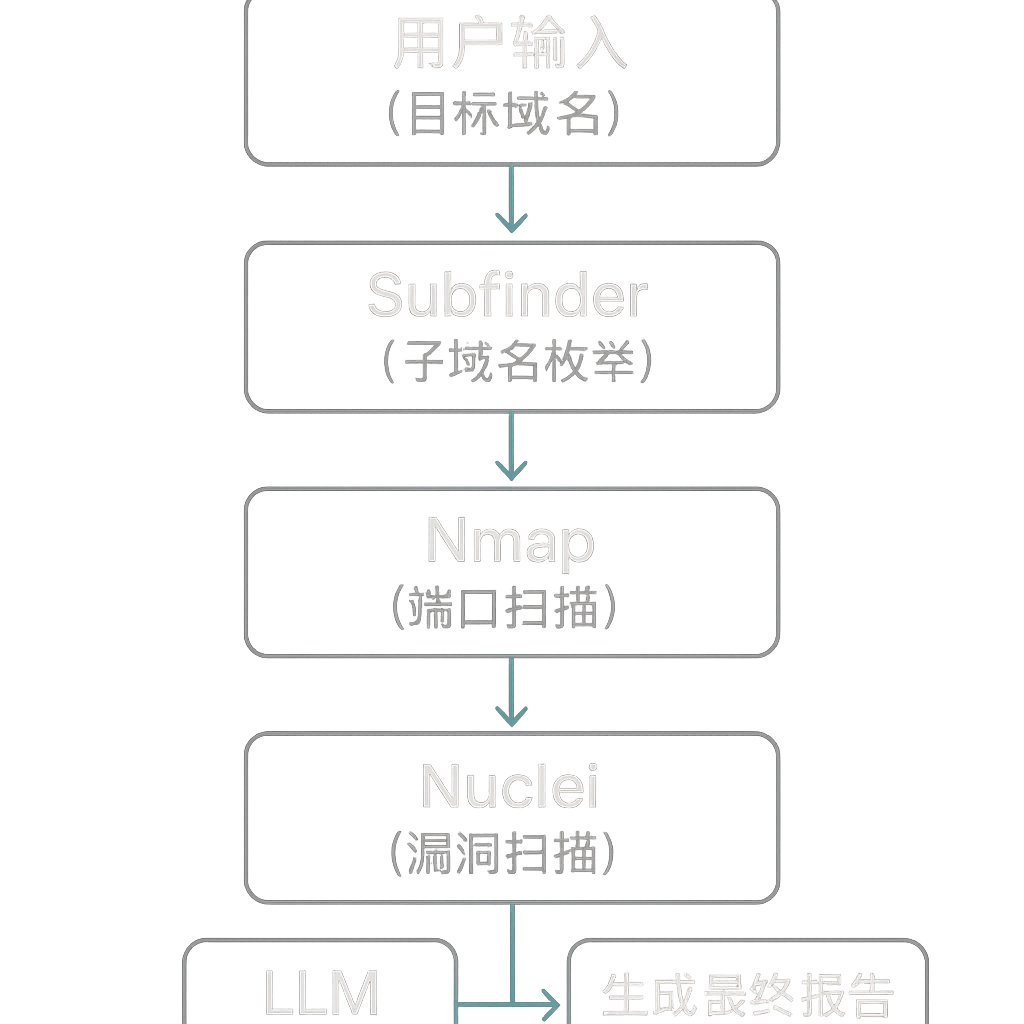

战役流程:

- 子域名发现 (

subfinder) - 存活主机与端口扫描 (

nmap) - 已知漏洞识别 (

nuclei)

- 子域名发现 (

战役流程图:

5.1 编写 agent.md (任务简报)

在启动战役前,我们为 AI 代理提供一份清晰的 agent.md 作为任务简报和交战规则。

# Penetration Testing Agent Guide

This agent performs automated reconnaissance and vulnerability scanning. Adhere to the following guidelines.

## General Rules

- All tool outputs must be saved to `/tmp/scan_results/<timestamp>/`.

- Prioritize stealth over speed. Use options like `-T3` for nmap.

- Do not perform intrusive or DoS-style scans.

## Phase 1: Subdomain Enumeration

- **Tool**: `subfinder`

- **Command**: `subfinder -d <domain> -o subdomains.txt`

- **Output**: The output file `subdomains.txt` must contain a clean list of subdomains.

## Phase 2: Port Scanning

- **Tool**: `nmap`

- **Command**: `nmap -iL <input_file> -p- -sV --open -oN nmap_results.txt`

- **Key Args**: `--open` (Only show hosts with open ports), `-sV` (Determine service/version).

## Phase 3: Vulnerability Scanning

- **Tool**: `nuclei`

- **Command**: `nuclei -l <target_list> -t cves/ -o nuclei_report.json`

- **Key Args**: `-json` (Output must be in JSON for parsing).

## Reporting

- **Final Step**: Consolidate findings from `nuclei_report.json` and generate a human-readable summary.5.2 执行战役

- 安全分析师启动战役,输入目标域名

example.com。 - AI 代理加载战役计划 (YAML) 和任务简报 (

agent.md)。 - 步骤 1: 代理通过 MCP 调用

subfinder工具,执行subfinder -d example.com ...。 - 步骤 2: 代理接收到子域名列表,通过 MCP 调用

nmap工具,对列表中的所有域名进行端口扫描。 - 步骤 3: 代理从

nmap结果中提取出存活的主机和端口,格式化为nuclei的目标列表,然后通过 MCP 调用nuclei进行漏洞扫描。 - 步骤 4: 代理接收到

nuclei的 JSON 格式报告,调用 LLM 核心的总结能力,生成一份高亮关键发现的摘要报告。

整个过程完全自动化,将原本需要数小时的手动工作压缩至分钟级。

6. 结论与展望:驾驭 AI,重塑攻防

Vibe Hacking 不仅仅是一种新的攻击技术,它更是一种颠覆性的方法论,预示着网络安全攻防将进入一个由 AI 驱动的新纪元。

6.1 方案优势总结

- 效率飞跃:将数小时的手动流程压缩至分钟级,解放人力。

- 知识沉淀:将专家的隐性经验固化为可复用、可共享的显性工作流。

- 门槛降低:自然语言交互和可视化编排,赋能初级分析师执行复杂任务。

- 无限扩展:模块化架构使得集成新工具、API 变得异常简单。

6.2 未来方向

- 更智能的自主 Agent:未来的 AI 代理将具备动态规划能力,能根据实时扫描结果动态调整攻击策略,而不仅是遵循固定流程。

- 多 Agent 协同作战:具备不同专长(侦察、Web 渗透、内网移动)的 AI 代理将协同工作,在 MCP 的指挥下执行如红蓝对抗模拟等高度复杂的任务。

- 自我进化与持续学习:通过强化学习,AI 代理将能从成功和失败的经验中学习,持续优化其策略和工具使用方式,变得越来越“老练”。

- 与 SOAR/SIEM 深度融合:AI Agent 工作流引擎将成为安全运营的核心,实现从“威胁检测”到“响应处置”的全流程闭环自动化。

掌握 Vibe Hacking 的原理与实践,无论是对于红队还是蓝队,都将是在未来 AI 驱动的网络攻防战场上取得优势的关键。